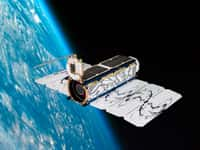

Pour la première fois, l’Union européenne accuse formellement le Kremlin d’avoir mené une cyberattaque. Dans des communiqués de presse, l’UE et le Royaume-Uni ont déclaré que les autorités russes étaient à l’origine de l’attaque contre le satellite KA-SAT au premier jour de la guerre en Ukraine.

au sommaire

Le 28 février, une heure avant que la Russie ne lance l’invasion de l’Ukraine, le satellite KA-SAT de l'entreprise américaine ViaSat est tombée en panne. L'appareil a été victime d'une cyberattaque, et le moment choisi laissait peu de doutes quant à l'auteur. Ce mardi 10 mai, l'Union européenne a officiellement accusé la Russie.

Lors d'une conférence de presse, Josep Borrell, chef de la diplomatie européenne, a indiqué que « pour la première fois, au niveau de l'UE, nous attribuons cette attaque à un acteur étatique, à la Fédération de Russie ». Le territoire russe a déjà été officiellement reconnu comme source de certaines cyberattaques, mais l'Union européenne n'avait encore jamais accusé directement le Kremlin.

Une attaque avec une portée européenne

L'UE a publié ses accusations dans un communiqué de presse. « L'Union européenne et ses États membres, ainsi que ses partenaires internationaux, condamnent fermement la cyberactivité malveillante menée par la Fédération de Russie contre l'Ukraine qui a visé le réseau de satellites KA-SAT, exploité par Viasat ». Le Royaume-Uni a également publié un communiqué accusant la Russie.

Cette attaque s'inscrit dans la stratégie de guerre hybride menée par le pouvoir russe qui associe les mouvementsmouvements sur le terrain avec des attaques informatiques afin de paralyser l'infrastructure de son ennemi. Cette attaque n'avait pas uniquement affecté l'Ukraine puisque des dizaines de milliers d'abonnés à NordNet en France ont perdu leur connexion, et des opérateurs en Allemagne ont perdu le contrôle d'environ 6.000 éolienneséoliennes.

Cyberattaque contre un satellite : « On a observé une chute brutale de la connectivité à l’instant T où Vladimir Poutine a déclaré la guerre » !

Alors que l'opérateur ViaSat a été victime d'un piratage de son satellite desservant l'Ukraine, l'entreprise suisse Cysec organise en avril un événement dédié à la cybersécurité de l'espace qui va réunir les grands acteurs institutionnels et privés européens. À cette occasion, aura lieu pour la première fois une démonstration de hacking d'un satellite en orbiteorbite. Mathieu Bailly, responsable des affaires spatiales de Cysec, revient sur cet événement Cysat et l'actualité brûlante autour de la cyberguerre qui se joue à travers le conflit en Ukraine.

Article de Marc ZaffagniMarc Zaffagni, publié le 20/03/2022

Le 24 février, au premier jour de l'invasion de l'Ukraine par la Russie, une « panne » frappait le satellite KA-SAT appartement à la constellationconstellation de l'entreprise américaine ViaSat. Il s'avère que le satellite en question (conçu à l'origine par Eutelsat) couvre l'Europe pour six fournisseurs d'accès à Internet. Il dessert notamment l'Ukraine où les utilisateurs se sont retrouvés privés de connexion après la mise hors service des terminaux terrestres. Dans le même temps, en France, les dysfonctionnements de KA-SAT ont occasionné des coupures d'accès à Internet pour plusieurs dizaines de milliers d'abonnés à NordNet (filiale d'Orange)). Autre effet collatéralcollatéral, en Allemagne cette fois, des opérateurs ont perdu le contrôle manuel de quelque 6.000 éoliennes.

À ce jour, ViaSat et NordNet évoquent encore un « cyber-événement » qui n'est semble-tt-il toujours pas résolu. Or, en fin de semaine dernière, le général Michel Friedling, qui se trouve à la tête des forces spatiales françaises, a confirmé officiellement que ces dysfonctionnements étaient le résultat d'une cyberattaque. Bien qu'elle n'ait pas été officiellement attribuée, de fortes suspicions pèsent sur la Russie. « Le fait que les opérateurs et un gouvernement communiquent sur un tel événement est une première dans le spatial », constate Mathieu Bailly, responsable des affaires spatiales de Cysec, une entreprise suisse spécialisée dans la sécurité des données pour les télécommunications, les services financiers, l'Internet des objets ainsi que le spatial.

Cysec organise les 6 et 7 avril 2022 à Station F (campus de start-ups installé à la halle Freyssinet, à Paris) la deuxième édition de Cysat, un événement dédié à la cybersécurité de l'espace. À cette occasion aura lieu une démonstration de hacking d'un satellite par plusieurs équipes de hackers éthiqueshackers éthiques. Il s'agit d'une première en Europe.

Futura : Que savez-vous de la méthode utilisée pour la cyberattaque conduite contre le satellite de ViaSat ? Ce KA-SAT est-il définitivement compromis ?

Mathieu Bailly : L'attaque, qui a démarré le jour de l'invasion Russe, était centrée sur la connectivité des terminaux en Ukraine. On a observé sur les courbes de service une chute brutale de la connectivité à l'instant T où Vladimir Poutine a déclaré la guerre. Ces terminaux étaient connectés via ce satellite KA-SAT développé et lancé par Eutelsat, puis acquis par ViaSat en 2021. L'attaque était ciblée sur l'Ukraine, mais elle a occasionné des dommages collatéraux en France et en Allemagne.

Le modus operandi exact n'a pas été clairement identifié mais, d'après les éléments que nous avons pu rassembler, les chercheurs en sécurité penchent pour une attaque type déni de service, soit ciblant le network operating center (Noc) du satellite, soit en ciblant les terminaux au sol en Ukraine. Le consensus qui se dégage dans la communauté des experts évoque une exploitation du Noc comme miroirmiroir pour relayer une information malveillante à destination des terminaux et les mettre hors service. Mais c'est une hypothèse parmi d'autres. Le satellite en lui-même n'est pas endommagé, il a juste servi de relai. Ce sont les terminaux qui ont été touchés et il est possible qu'ils soient irrécupérables. Ce qui impressionne, c'est la précision de cette attaque.

Avez-vous des craintes concernant d’autres systèmes de communication par satellite ?

Mathieu Bailly : Plusieurs chercheurs ont mis en évidence les vulnérabilités des satellites de communication qui sont des objets extrêmement basiques d'un point de vue technologique et assez faciles à attaquer. Tous ceux qui s'avancent pour remplacer la connexion ViaSat en Ukraine, à l'instar de Starlink, seront potentiellement exposés. Je m'inquiète aussi pour les sociétés qui fournissent des données d'imageries aux Ukrainiens et aux Européens en général. Il est urgent pour ces acteurs de revoir leur modèle de menace.

“N’importe quel opérateur peut lancer un satellite sans que personne ne le questionne sur la sécurité de ses opérations”

Quel impact cette cyberattaque peut-elle avoir sur l’industrie spatiale européenne ?

Mathieu Bailly : Cette attaque est un exemple inédit étant donné la culture du secret qui entoure traditionnellement les activités spatiales. Voir un opérateur civil se faire attaquer, voir le commandement de l'espace français communiquer officiellement, cela devrait faire bouger les lignes et placer le sujet de la cybersécurité au cœur des discussions. Avec ce qu'il se passe en Ukraine, il n'est plus possible d'ignorer la menace cyber pour un opérateur dans le spatial.

Quelle est votre vision de l’état de la sécurité des systèmes spatiaux privés ?

Mathieu Bailly : Aujourd'hui, n'importe quel opérateur peut lancer un satellite sans que personne ne le questionne sur la sécurité de ses opérations, ce qui est incroyable au vu de la quantité d'objets évoluant en orbite basse et des risques liés aux débris. La distance physiquephysique du satellite créé l'illusion d'une protection contre des attaques potentielles. Alors que ce n'est absolument pas le cas. C'est un objet connecté, exactement comme dans l'Internet des objets où il a fallu un certain temps pour prendre la mesure des graves lacunes de sécurité et des risques.

On parle de dizaines de milliers de satellites dans les années à venir. La sécurité ne peut plus être une option, il faut un minimum de standards de protection : chiffrementchiffrement et authentificationauthentification des télémétriestélémétries et télécommandes, gestion des clésgestion des clés cryptographiques, refonte du code interne des satellites pour gagner en robustesse. C'est sur ces problématiques que se positionnent Cysec et l'événement Cysat que nous organisons.

Pouvez-vous nous expliquer le but de l’événement Cysat à Station F en avril prochain?

Mathieu Bailly : D'un point de vue historique, le spatial traditionnel, ce sont des missions scientifiques lancées par de grandes agences type Esa, NasaNasa, Jaxa. Il y a une nouvelle vaguevague dans l'industrie spatiale liée à l'arrivée de SpaceXSpaceX qui a cassé les coûts d'accès à l'espace. Cela a changé radicalement la vision, rendant possibles certaines choses qui ne l'étaient pas jusqu'alors. Cela a favorisé l'essor des CubeSats et des nanosatellites. Une nouvelle tendance baptisée « new spacenew space » pour désigner le spatial à objectif commercial, soit pour collecter de la donnée, soit pour la transmettre. Des centaines de start-ups se sont lancées. Cela pose de nouveaux risques et problématiques du point de vue cyber. Les États-Unis l'ont compris très tôt, en partie du fait de leur approche militaire de l'espace. En Europe, nous étions un peu plus en retrait dans ce domaine. D'où l'idée de Cysat afin de réunir la communauté des chercheurs en sécurité informatique et la communauté spatiale européenne.

En quoi consiste la démonstration de hacking de satellite que vous organisez ?

Mathieu Bailly : Un premier concours de hacking de satellite a été organisé aux États-Unis en 2020 par l'US AirAir Force et il a été remporté par une équipe française. Le Cysat 2022 est à la fois une première pour le hacking d'un satellite en Europe et la première fois qu'un hacking va se faire sur un engin en orbite. En l'occurrence, il s'agit d'OPS-SAT, un CubeSat lancé par l'Esa en 2019 qui sert de démonstrateurdémonstrateur technique pour tester et valider les techniques liées au contrôle de mission et aux systèmes embarquéssystèmes embarqués.

Nous avons sélectionné trois équipes de hackers éthiques parmi une vingtaine de candidatures du monde entier. Les scénarios proposés étaient très variés, de même que les profils. Pour finir, nous avons retenu une équipe basée en Allemagne, une autre en Finlande et une troisième au Royaume-Uni. L'une va s'attaquer à la caméra du satellite, l'autre au système d'exploitationsystème d'exploitation embarqué et la dernière va conduire une attaque type ransomwareransomware.

Pour des raisons techniques liées au nombre de passages du satellite en orbite (deux fois/jour très tôt le matin ou très tard le soir) qui ne correspondent pas aux horaires de la conférence, le hacking se fera quelques jours avant et les hackers viendront présenter leurs travaux pendant Cysat.

Quels sont les domaines spécifiques dans lesquels la sécurité des équipements spatiaux doit progresser ?

Mathieu Bailly : Chaque mission spatiale est unique et nous demandons toujours aux opérateurs quelle est la partie la plus sensible. Certains ont besoin de protéger les données connectées par la charge utile, d'autres veulent sécuriser le satellite lui-même car il a coûté extrêmement cher. C'est pour cette raison que nous poussons l'approche du security by design, la méthodologie classique dans la sécurité informatique mais qui est nouvelle dans l'industrie spatiale. Il faut pouvoir se poser les bonnes questions dès que l'on commence à concevoir une architecture. Il faut savoir que les petits satellites, qui utilisent des composants issus du commerce et dont les caractéristiques techniques sont publiques, facilitent grandement le travail des assaillants qui ont accès à de nombreuses informations sur l'électronique et le code embarqués. Il est alors plus aisé pour eux de faire du reverse engineering pour concevoir leurs attaques.

Les autres menaces potentielles viennent du sol, au niveau de la station terrestre via laquelle l'opérateur communique avec son ou ses satellites. Nous parlons du mission control, de l'ordinateurordinateur chargé de recevoir la télémétrie du satellite et d'envoyer les commandes. Cela fait un certain nombre de nœudsnœuds critiques à sécuriser. Le satellite, c'est la partie émergée de l'iceberg en matièrematière de cybersécurité spatiale.

Comment réagissent les grands acteurs institutionnels du spatial (Esa, Nasa…) face à ces problématiques ?

Mathieu Bailly : Les États-Unis sont un peu plus en avance et sont en train de mettre en place des standards. En Europe, l'Esa est en train de prendre conscience de l'enjeu. Le cahier des charges pour les nouvelles missions est plus strict en termes de sécurité, les exigences envers les sous-traitants ont été relevées. L'Esa participe au Cysat et nous prête le satellite OP-SAT pour la démonstration de hacking. Il faut créer un écosystèmeécosystème, un tissu industriel capable de répondre à ces nouveaux besoins. C'est dans cette perspective que Cysec se positionne.