au sommaire

Le premier procédé qui vient à l'esprit pour rendre obscur un texte écrit dans une langue à alphabet consiste à remplacer chaque lettre par une autre selon une règle convenue entre les correspondants. Le chiffre de César a pour principe de décaler l'ordre alphabétique, il est décrit par les historienshistoriens Suétone, Dion Cassius et Aulu-Gelle.

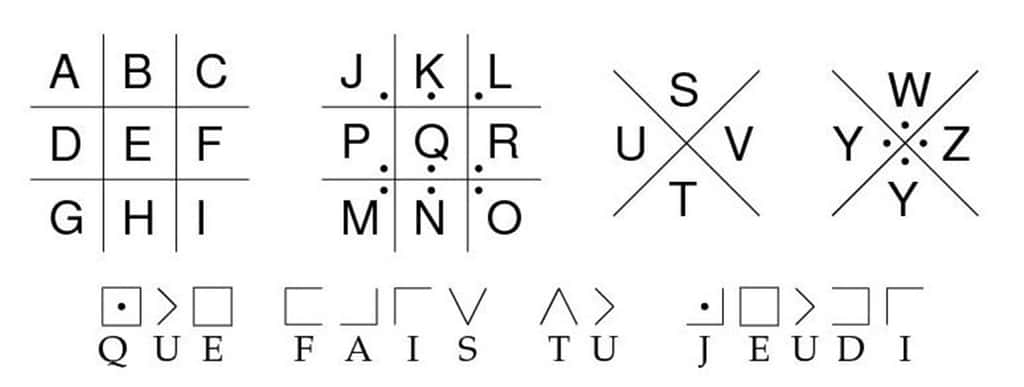

Les lettres peuvent aussi être remplacées par des symboles ésotériques, ce qui donne l'illusion d'augmenter le mystère qui entoure le cryptogramme.

En haut, le « parc à cochons », procédé très ancien cité par Blaise de Vigenère dans son Traité des chiffres et des secrètes manières d'écrire, Paris, 1586. En bas, les « hommes dansants » : chaque figurine représente une lettre. Le talent de Sherlock Holmes et l'analyse des fréquences sont aisément venus à bout de ces mystérieux messages. © P. Guillot

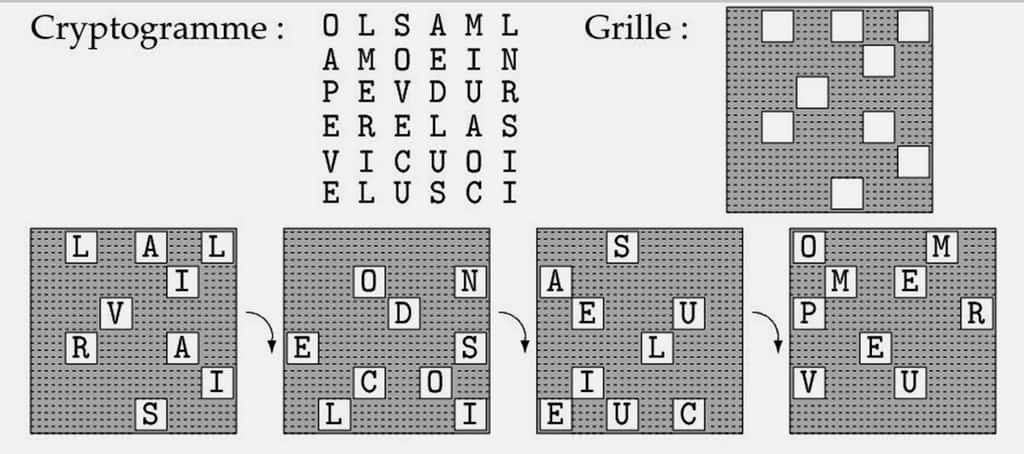

Un autre procédé consiste à changer l'ordre des lettres sans les altérer, par exemple la grille tournante, présentée par le colonel autrichien Édouard Fleissner von Wostrowitz (1825-1888) et décrite dans le roman de Jules VerneJules Verne Mathias Sandorf.

Clé de transposition et clé de substitution

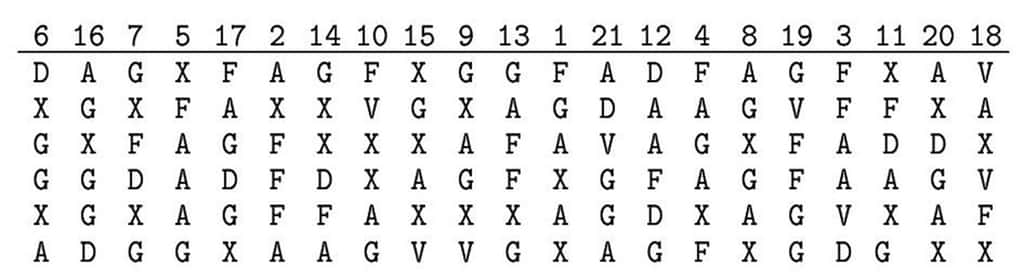

Jusqu'à la fin de la première guerre mondiale, les chiffres utilisés par les militaires reposaient souvent sur une combinaison de ces deux procédés : substitution alphabétique et transposition des lettres. Ainsi, les services d'écoute français ont-ils intercepté le 1er juin 1918, dans les environs de Compiègne, le message suivant :

Ce message fut immédiatement transmis à la section du chiffre qui réussit à trouver la clé de transposition, puis la clé de substitution pour finalement reconstituer le message en clair : Munitionierung beschleunigen Punkt soweit nicht eingesehen auch bei Tag (« hâter l'approvisionnement en munitions, le faire même de jour tant qu'on n'est pas vus »)).

Le radiogramme de la victoire

Transmis au général Pétain, puis au général Foch, chef d'état-major interallié, ce texte a confirmé que l'offensive allemande allait se concentrer à cet endroit. Elle se produisit le 10 juin 1918, mais l'information avait permis de prendre toutes dispositions pour la contrer. Le fait de stopper cette offensive a été décisif. Pour cette raison, le message intercepté porteporte aujourd'hui le nom de « radiogramme de la victoire ».

« Radiogramme de la victoire ». En haut, application de la transposition. La clé de transposition est une numérotation des colonnes. Le radiogramme intercepté est écrit verticalement dans les colonnes numérotées 1, 2… jusqu'à 21. La lecture horizontale dans le tableau donnera le clair après application de la substitution. En bas, application de la substitution. La clé de substitution est la façon de remplir le tableau avec les lettres et les chiffres. Les lettres ordonnées du radiogramme sont groupées par deux. La première est l'indice de ligne, la seconde est l'indice de colonne du tableau. DA = m, GX = u, FA = n, GF = i, XG = t, etc. © P. Guillot

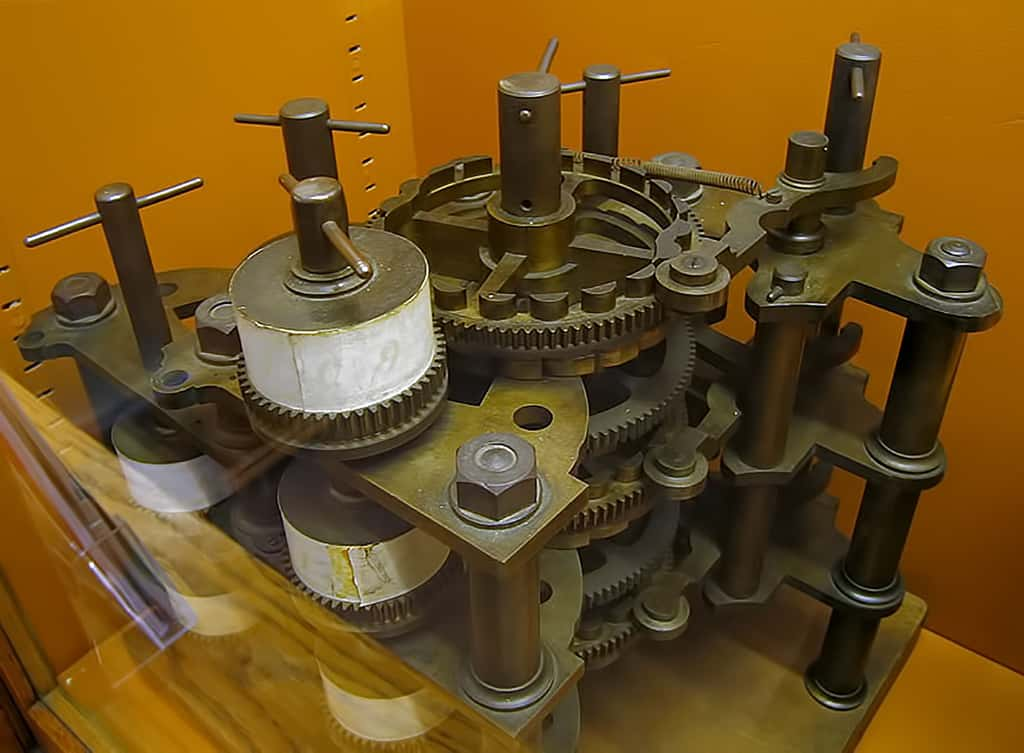

La faiblesse des substitutions alphabétiques a rapidement été mise en évidence. Elles n'apportent qu'un semblant de sécurité. À la Renaissance, plusieurs acteurs, l'architectearchitecte Léon Battista Alberti, l'abbé Jean Trithème, le physicienphysicien Giovanni Battista Porta, le mathématicienmathématicien Girolamo CardanoCardano et le magistrat Blaise de Vigenère développent le chiffre polyalphabétique. Il s'agit d'un procédé où l'alphabet de substitution change au cours du message, rendant extrêmement difficile le travail de décryptement, au point que cette méthode gardera très longtemps la réputation d'être indéchiffrable. Il ne sera cependant que très peu utilisé pour les dépêches officielles et son usage restera confiné à des échanges entre acteurs privés, comme la reine Marie-Antoinette et le comte Axel de Fersen dans les années 1791-1792. La raison en est l'extrême difficulté de mise en œuvre à la main et les inévitables erreurs qui en résultent. Il ne sera réellement pratiqué dans un cadre institutionnel qu'après l'invention de machines qui en automatisent l'usage, telle la fameuse machine Enigma.

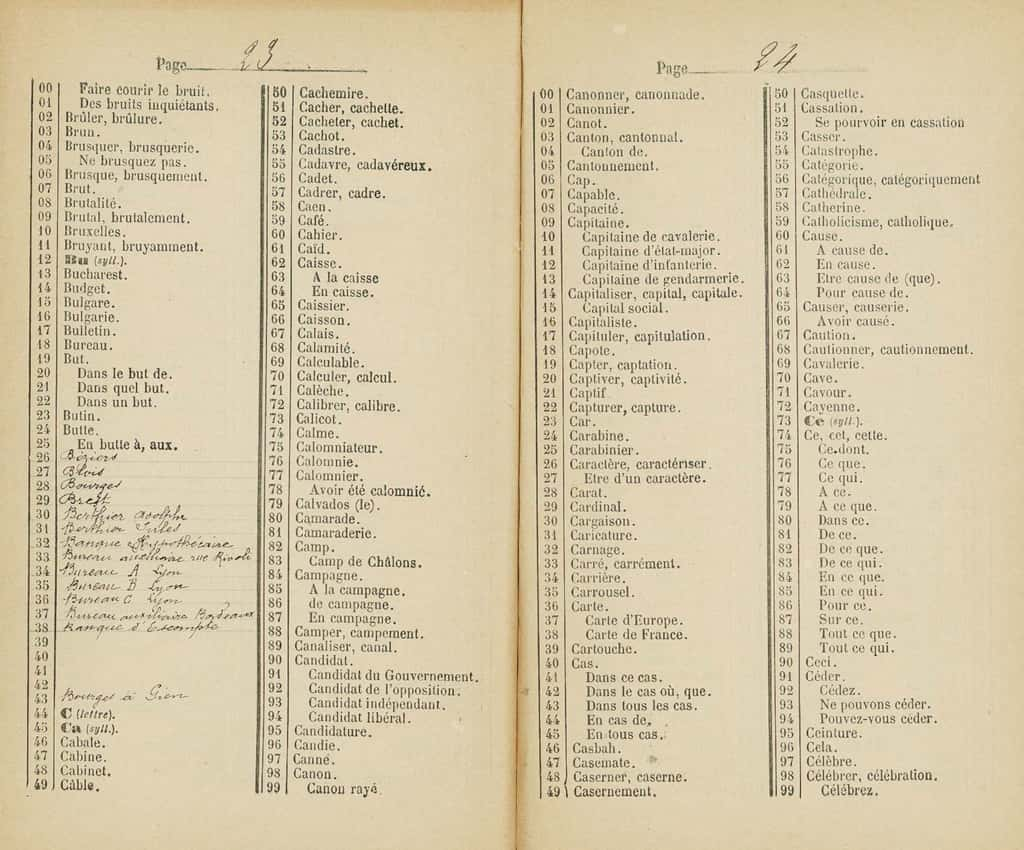

Le code Sittler

La cryptologiecryptologie gouvernementale et diplomatique a longtemps utilisé les nomenclatures qui consistent en un alphabet de substitution, avec plusieurs choix possibles pour les lettres les plus courantes afin de tromper l'analyse des fréquences, associée à un répertoire de codagecodage des mots courants. Ces répertoires ont été populaires au début du télégraphe tant à des fins de confidentialité que de compression, les télégrammes étant facturés au nombre de caractères. Le plus célèbre d'entre eux est sans doute le dictionnaire abréviatif chiffré de F.-J. Sittler, qui comprend 100 pages contenant chacune une liste de cent mots ou portion de phrase courante. Chaque mot est codé par deux nombres indiquant la page et la place dans la page. Ces codes perdureront jusqu'aux années 1970, date à laquelle le développement du calcul électronique les a définitivement rendus obsolètes.