au sommaire

Les opérations de chiffrementchiffrement et de déchiffrementdéchiffrement sont considérées à juste titre comme particulièrement fastidieuses, ce qui a conduit à concevoir des machines à cryptographier pour rendre l'opération plus aisée et exempte d'erreur. C'est le cas d'Enigma, du cadran d'Alberti.

Les machines manuelles : le cadran d'Alberti et le wheel cipher

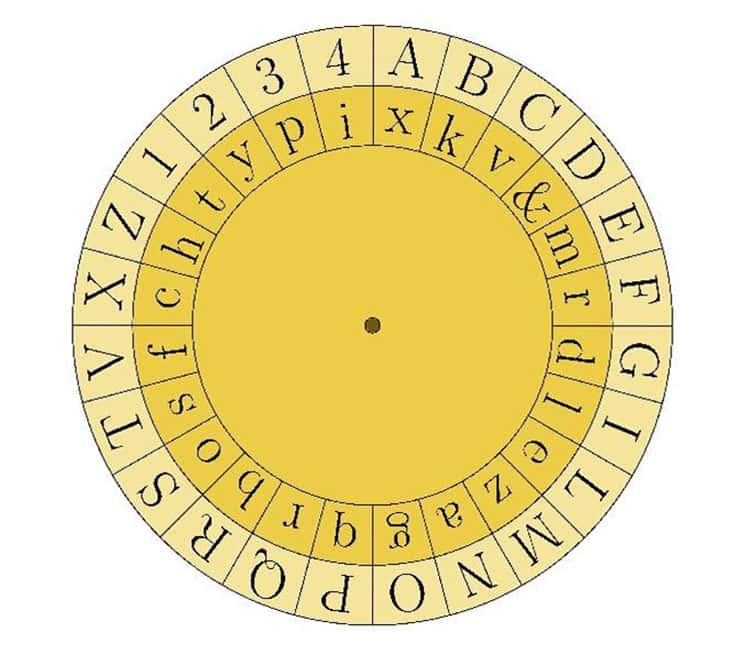

Le cadran chiffrant est constitué d'un bouton moleté qui permet de faire tourner l'alphabet mobilemobile autour d'un axe. La rotation régulière du cadran mobile permet de faire varier la correspondance des alphabets.

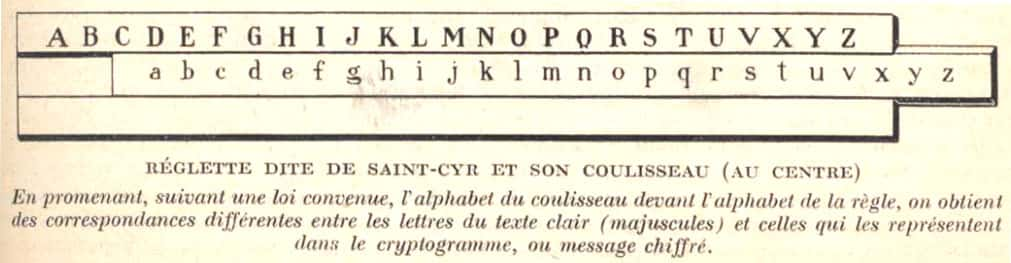

La réglette coulissante de Saint-Cyr, du nom de l'académie militaire, était en usage entre 1880 et le début du XXe siècle.

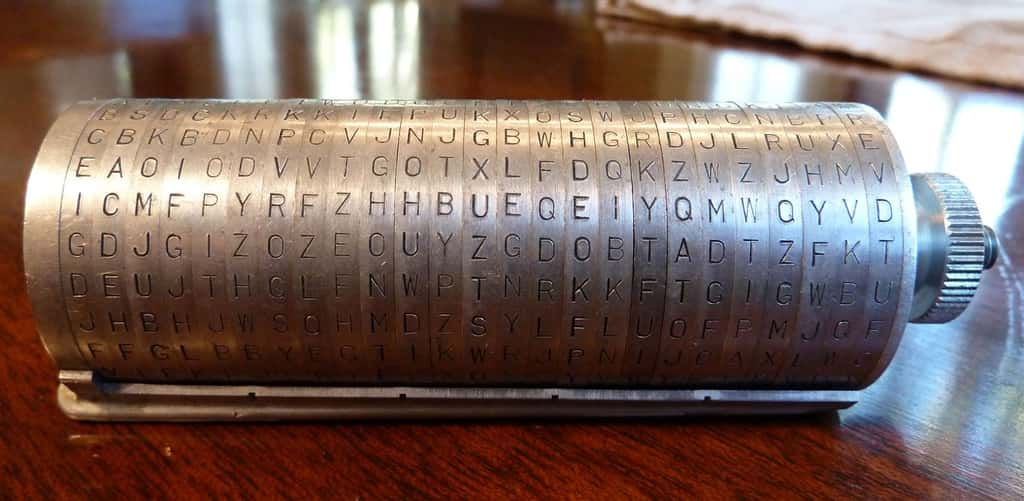

Thomas Jefferson (1743-1826), avant d'être élu président des États-Unis d'Amérique, avait mis au point un dispositif appelé wheel cipher, constitué de 26 disques sur la tranche desquels étaient inscrits des alphabets désordonnés. Pour chiffrer un message, on fait tourner les roues de manière à faire apparaître le message. Le cryptogramme est constitué de l'une quelconque des séquences des autres lettres. Pour déchiffrer, il suffit de disposer du même cylindre constitué des mêmes 26 disques, d'aligner le cryptogramme et de lire ailleurs le seul texte qui semble avoir un sens. On peut changer de clé en modifiant l'ordre des cylindres.

Les machines électromécaniques : Enigma

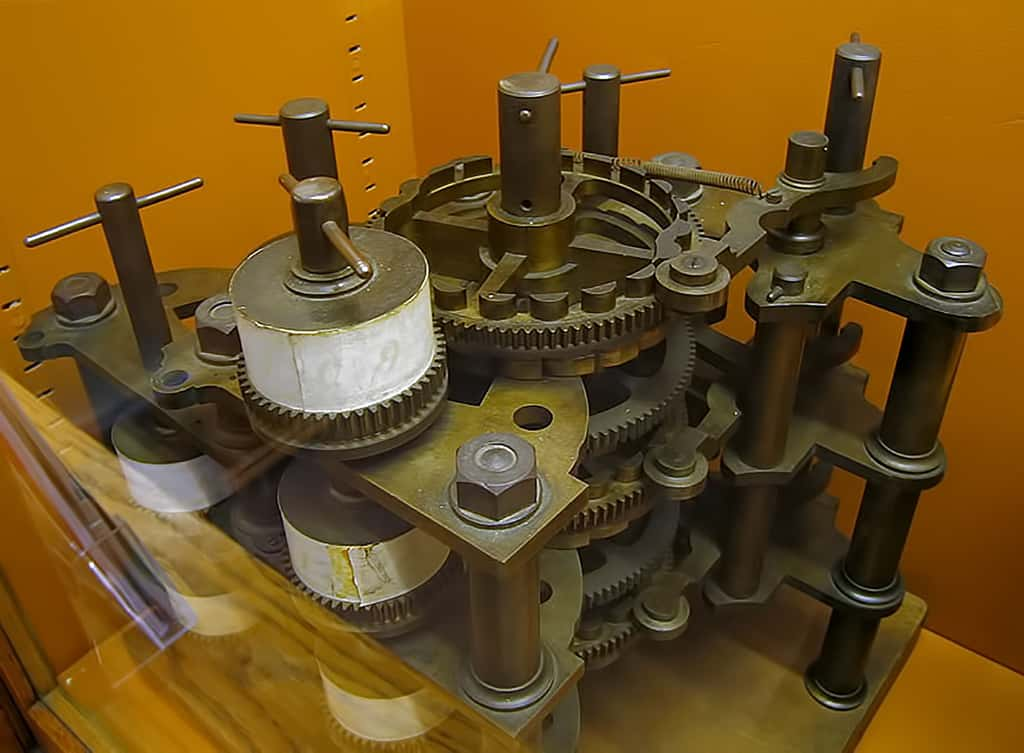

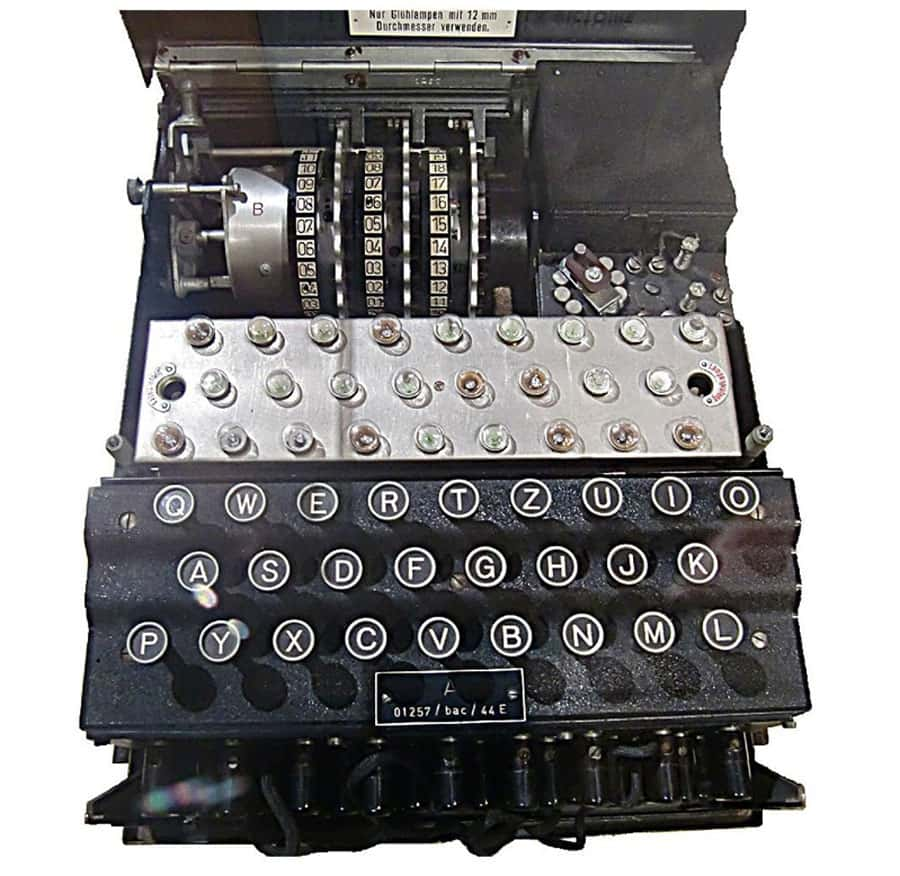

Le chiffrement polyalphabétique ne sera couramment utilisé qu'au début du XXe siècle avec l'apparition des machines électromécaniques à rotor. Elles ont été présentées presque simultanément par quatre inventeurs de pays différents : l'Américain Edward Hugh Hebern, le Néerlandais Hugo Alexander Koch, le Suédois Arvid Damm et l'Allemand Arthur Scherbius. Ce dernier est l'inventeur de la fameuse machine Enigma, qui sera adoptée et améliorée par l'armée allemande à partir de 1928.

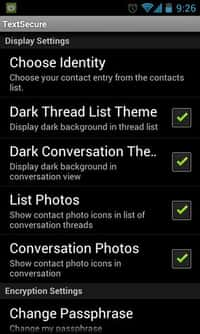

Le mode d'emploi de la machine Enigma est très simple : l'opérateur actionne une touche sur un clavierclavier alphabétique et une lampe indique quelle est la lettre à substituer dans le cryptogramme. L'utilisation pour le déchiffrement est similaire.

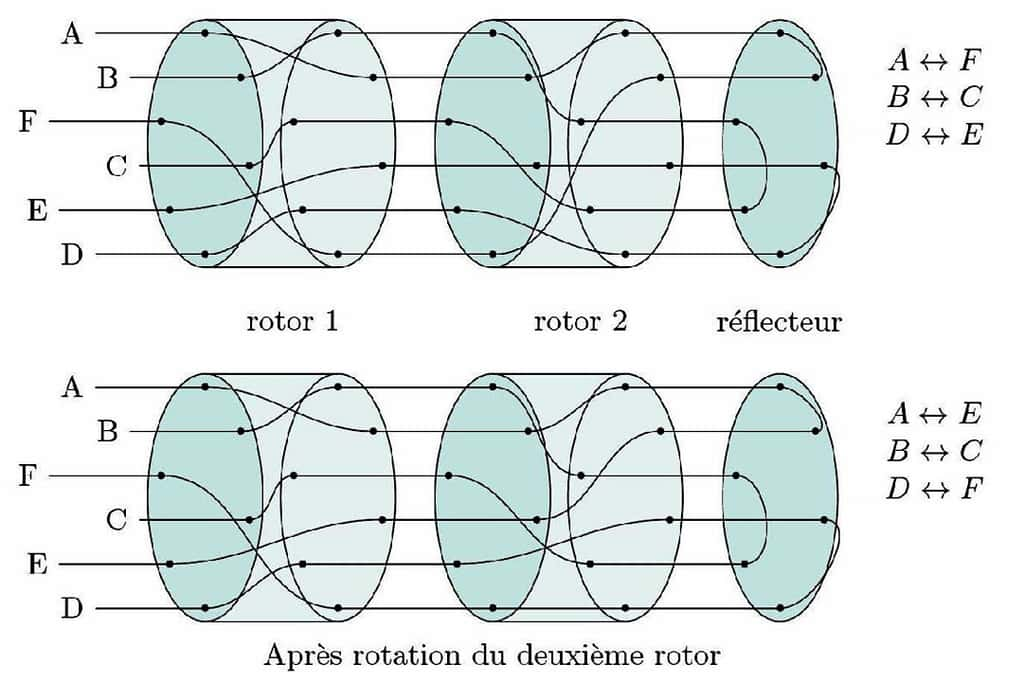

Le cœur de ces machines est constitué d'une série de rotors qui sont des cylindres rotatifs sur la tranche desquels sont placés 26 contacts représentant chacun une lettre de l'alphabet. Un rotor réalise une permutation entre les contacts de chaque bord. Plusieurs rotors sont mis en série pour multiplier les permutations ainsi composées. Chaque lettre provoque la rotation des rotors, ce qui change la permutation opérée.

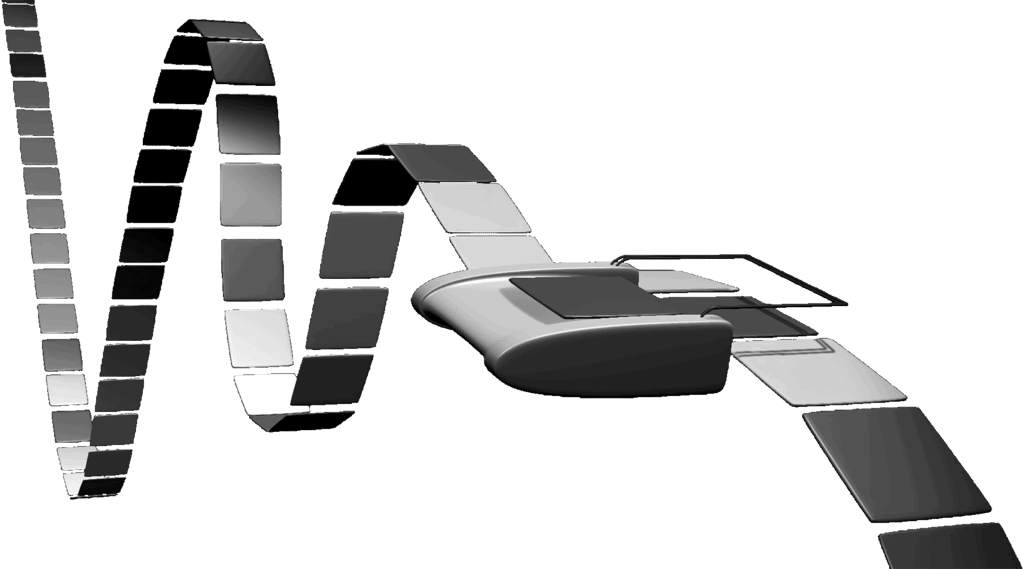

La carte à puce

Une étape technologique importante pour la cryptologie va être franchie avec le dépôt en 1974 par Roland MorenoRoland Moreno d'un « objet portable à mémoire revendiquant des moyens inhibiteurs, un comparateur avec compteur d'erreurs et des moyens de couplage avec le monde extérieur ». Ce dispositif deviendra la carte à pucecarte à puce avec l'adjonction d'un processeur de calcul par l'ingénieur en télécommunications Michel Ugon. Celle-ci contient des clés secrètesclés secrètes qui permettent d'authentifier les données fournies, et ainsi d'ouvrir l'accès à des services de façon confiante et sécurisée.

L'apparition de ce dispositif va avoir un impact considérable sur le développement de la cryptologiecryptologie dans le grand public, car de multiples applications l'utilisent à vaste échelle : carte bancaire, carte vitale, cartes d'abonnement à la télévision à péage, cartes SIMcartes SIM des téléphones portables, etc.