au sommaire

À l'occasion du mondial de football de 2010 en Afrique du Sud, le monde entier a découvert la vuvuzela, cette trompette assourdissante dont raffolent les supporters sud-africains. Le bourdonnement incessant que produisaient des milliers de vuvuzelas provoqua même une polémique en raison de la gêne occasionnée pour les joueurs, les commentateurs sportifs et les téléspectateurs. Alors, lorsqu'une équipe du célèbre MIT (Massachusetts Institute of Technology) présente une messageriemessagerie sécurisée baptisée Vuvuzela, on se demande quel peut bien être le rapport...

Il s'agit du bruit bien évidemment. Mais l'on parle ici d'un bruit numérique qui sert à brouiller toute écoute en noyant les messages au milieu d'une massemasse de données qui font diversion. Dans leur article consacré au projet Vuvuzela, les quatre chercheurs du MIT expliquent en préambule que le cryptage des communications permet certes de protéger le contenu des messages, mais qu'un système d'écoute peut toujours exploiter les métadonnées. En pratiquant une analyse du trafic, il est possible de savoir par exemple qui communique avec qui, à quelle heure et à quelle fréquence. Protéger les métadonnées est donc aussi crucial que de protéger les contenus des communications.

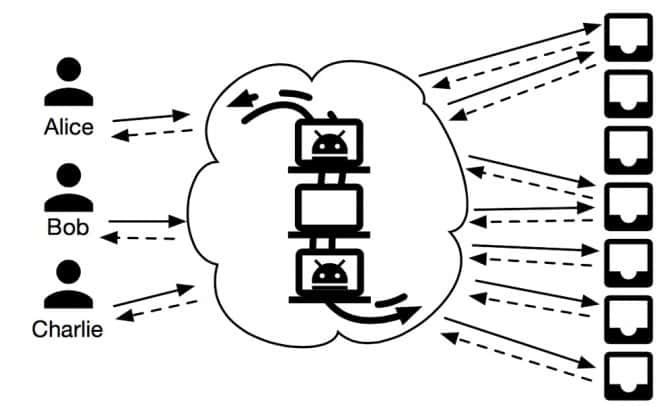

Vuvuzela se présente comme la première messagerie point à point sécurisée capable de garantir la protection des métadonnées tout en étant déployable à grande échelle pour servir des milliers de messages par seconde entre des millions de personnes. Les utilisateurs ne communiquent pas directement. Ils déposent leurs messages dans une boîte aux lettres virtuelle hébergée sur le réseau Vuvuzela. Elle sert de point de rencontre où les interlocuteurs postent et récupèrent les messages. Ces derniers sont envoyés par cycles, avec un décalage de dix à vingt secondes de manière à ne pouvoir être reliés à l'expéditeur et au destinataire. À chaque cycle, la boîte aux lettres qu'utilisent deux interlocuteurs change de façon aléatoire.

Chaque message circule à travers trois serveurs interconnectés qui vont chacun ajouter une couche de chiffrement. Pour brouiller les pistes, l'ordre dans lequel les messages ont été envoyés est permuté par chaque serveur de manière à ce qu'un message ne puisse pas être associé à une boîte aux lettres. Mais malgré ces précautions, une surveillance du trafic pourrait toujours comprendre que deux interlocuteurs dont les messages sont arrivés peu de temps l'un derrière l'autre sur le premier serveur sont en communication.

Principe de fonctionnement de la messagerie Vuvuzela. À gauche, les utilisateurs se connectent aux boîtes aux lettres virtuelles pour déposer et récupérer leurs messages. Les trois serveurs ajoutent des couches de chiffrement, permutent l’ordre d’arrivée des messages et créent un lot de faux messages pour couvrir les vrais échanges. Ainsi, une personne surveillant l’accès aux boîtes aux lettres est incapable de savoir qui parle avec qui. © David Lazar, Jelle van den Hooff, Nickolai Zeldovich, Matei Zaharia, MIT

Vuvuzela a été testée sur le réseau d'Amazon

La métaphore avec la vuvuzela prend alors son sens. Lorsqu'un message arrive sur le premier serveur, celui-ci lui associe un lot de faux messages chiffrés qui sont envoyés à plusieurs boîtes aux lettres. Le deuxième serveur fait de même, ajoutant donc un bruit numérique qui va dissimuler les véritables échanges. « Il est presque statistiquement impossible qu'un adversaire puisse savoir ne serait-ce que si l'un des messages délivrés dans la même fenêtrefenêtre horaire est arrivé à la même destination », assurent les créateurs de Vuvuzela. Et selon eux, cette garantie de confidentialité vaut même si deux des trois serveurs sont infiltrés par un espion.

Pour éprouver à grande échelle ce principe de cryptologie, les chercheurs du MIT ont réalisé une simulation. Elle s'est faite via le service de cloud computing EC2 d'AmazonAmazon avec un million d'utilisateurs virtuels échangeant 15.000 messages à la seconde. Le volumevolume de bruit numérique généré était équivalent à la présence de 300.000 utilisateurs par serveur. En tenant compte du délai de chaque cycle, la latence s'élève à 44 secondes par message.

Une duréedurée qui peut sembler longue à l'heure des messageries instantanéesmessageries instantanées mais que les créateurs de Vuvuzela estiment acceptable au vu de la confidentialité que le service garantit. Ceux-ci pensent d'ailleurs pouvoir améliorer les performances en utilisant plusieurs machines physiquesphysiques par serveur Vuvuzela. Un tel système s'adresserait en priorité à certains professionnels (journalistes, défenseurs des droits de l'Homme, lanceurslanceurs d'alertes...) ayant besoin de protéger leurs communications avec des sources sensibles ou bien à des personnes vivant sous des régimes pratiquant la censure et la surveillance.

En l'état actuel, Vuvuzela est diffusé via GitHub et peut être utilisé. Mais ses créateurs précisent que le service n'est pas encore prêt pour un déploiement de grande envergure car il lui manque deux composants cruciaux : une infrastructure pour que les utilisateurs puissent échanger leurs clés publiques et un CDN (Content Delivery Network) pour gérer la mise en relation initiale des interlocuteurs.