Lors de la conférence de sécurité RSA aux États-Unis, Eset Research a révélé l’existence d’une faille dans les puces Wi-Fi fabriquées par Cypress Semiconductor et Broadcom, deux des principaux fabricants de composants. iPhone, iPad, enceintes connectées… Des milliards d’appareils sont concernés.

au sommaire

Cette fois, on ne parle pas de milliers, ni de millions mais bien de milliards de périphériques en danger ! C'est lors de la conférence de sécurité RSA que cette faille, baptisée Kr00k, a été révélée au plus grand nombre. Elle touche les puces Wi-Fi fabriquées par Cypress Semiconductor et Broadcom et ce sont donc des milliards de smartphones, d'objets connectés ou encore de tablettes qui sont concernés. Parmi les modèles que l'éditeur Eset a recensés, il y a des iPad, des iPhone, des Mac, mais aussi des enceintes connectées Amazon, des routeurs Wi-Fi Asus et Huawei et encore des appareils sous AndroidAndroid.

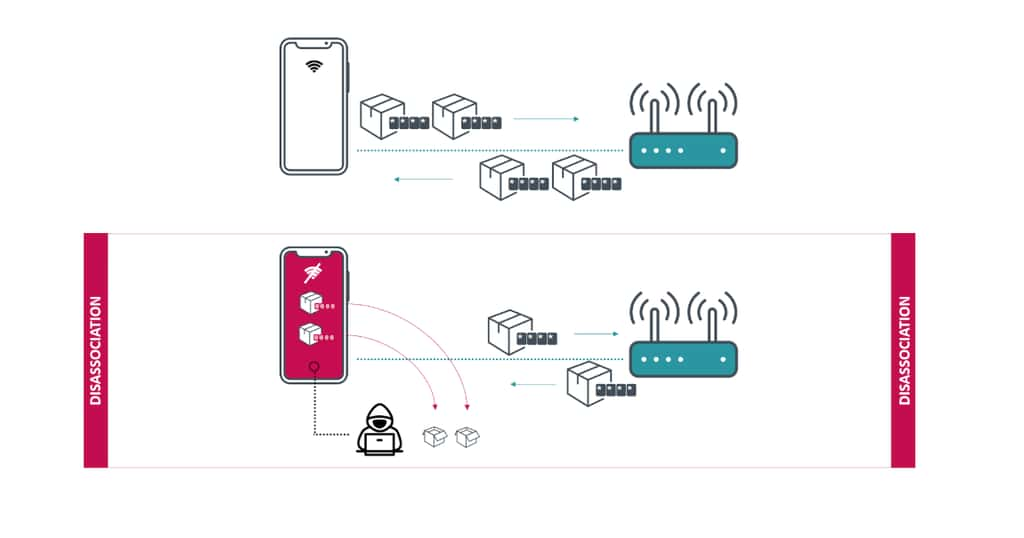

Concrètement, cette faille permet à un pirate d'intercepter, par les voies hertziennes, les données transmises sur le réseau. Ce n'est pas possible en permanence puisque la faille apparaît uniquement lorsqu'un appareil se déconnecte d'un point d'accès Wi-Fi. À ce moment-là, les données, ou plus exactement les paquetspaquets de données, sont placées dans une sorte de mémoire tamponmémoire tampon avant la connexion avec un autre relais Wi-Fi.

Pendant ce laps de temps, la clé de protection n'est composée que de 0, quel que soit l'appareil, et c'est là que le pirate peut intercepter les données. C'est évidemment complexe à mettre en œuvre mais la menace est bien présente puisqu'un hacker peut volontairement déconnecter un smartphone d'un point d'accès pour rendre vulnérable les données.

Le maillon faible : les routeurs

La bonne nouvelle, c'est que cette faille est contenue, voire éliminée sur le plupart des appareils. Ainsi, du côté d'AppleApple, la faille a été corrigée dès octobre via les mises à jour iOS 13.2 et macOS 10.15.1 publiées. Elle était présente sur l'iPad mini 2, les iPhone 6, 6S, 8 et XR et le MacBook AirAir Retina 13 pouces sorti en 2018, et il faut évidemment les mettre à jour. Chez AmazonAmazon, on a réagi en expliquant que la faille de sécurité avait été comblée, sans donner plus de précision.

Globalement, des correctifs pour les appareils de la plupart des principaux fabricants ont été publiés, sauf que rien ne dit que les utilisateurs ont mis à jour leur smartphone ou leur tablette. Par ailleurs, il est rare que les routeurs soient mis à jour, et c'est à ce stade de la connexion que le danger peut être le plus présent.