au sommaire

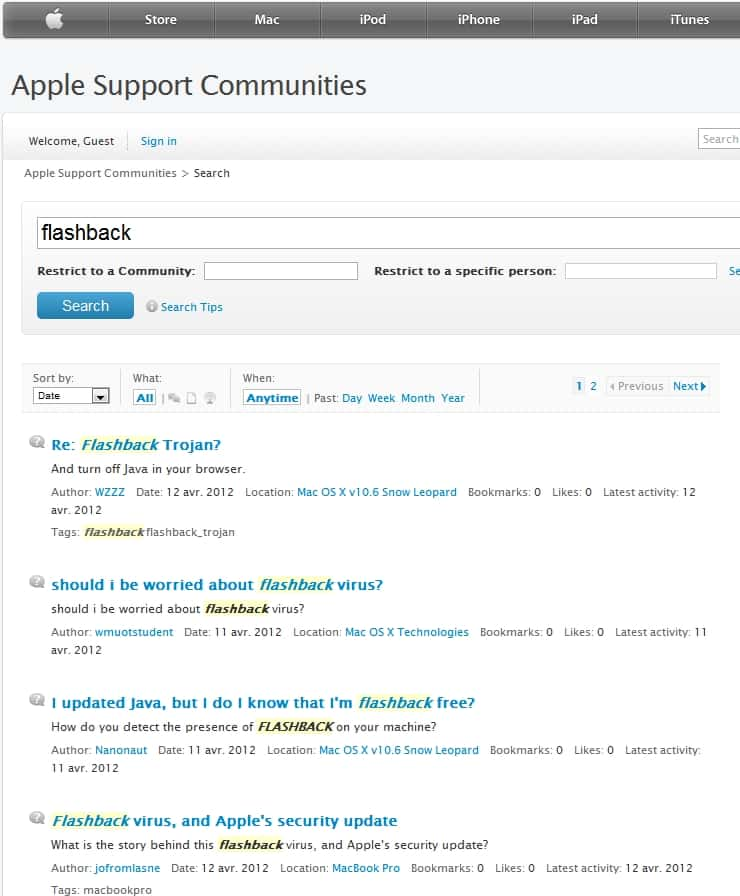

Avec la découverte d’un botnet composé de 550.000 Mac contaminés par un cheval de Troie, la réputation des Mac en matière de sécurité vient de subir un sacré camouflet. Les forums d'Apple ont été pris d'assaut par des utilisateurs très inquiets de cette épidémie. © Capture d'écran du site d'Apple

Branle-bas de combat chez AppleApple ! Les Mac ne seraient plus étanches aux attaques des cybercriminels. Dr. Web, un éditeur de solutions de sécurité russe, a découvert un réseau de plus de 550.000 Mac infectés. Le constructeur semble avoir négligé la mise en place de correctifs de logiciels tiers.

« Sur un Mac, point besoin d'antivirus, le système est forcément étanche à toute attaque des cybercriminels. » Voici l'argument choc servi, le plus souvent à juste titre, par les adeptes des ordinateurs d'Apple aux pauvres utilisateurs des PC harcelés par les malwaresmalwares et autres nuisibles du Web. Aujourd'hui, c'est peut-être la fin d'une légende, puisqu'un éditeur de solutions antivirus russe Dr. Web vient de détecter un gigantesque botnet, autrement dit, un réseau d'ordinateurs infectés composés de 550.000 ordinateurs Apple fonctionnant avec Mac OSX.

La sale bête qui contamine les Mac s'appelle BackDoorBackDoor.Flashback.39. Pour qu'il s'infiltre sur l'ordinateur, il suffit de se rendre sur une page d'un site contaminée. Des fichiers sont rapatriés sur le Mac. Une boîte de dialogue demandant de saisir le mot de passemot de passe administrateur s'affiche alors. S'il est rentré, la contaminationcontamination est plus simple. Dans le cas contraire, Flashback va tout de même parvenir à réaliser sa funeste mission par un moyen détourné. Une fois intégré à Safari, le navigateurnavigateur maison d'Apple, il entre en liaison avec son centre de commandement pour se synchroniser avec le réseau des autres botnetsbotnets et poursuivre l'infection et voler les mots de passe des utilisateurs.

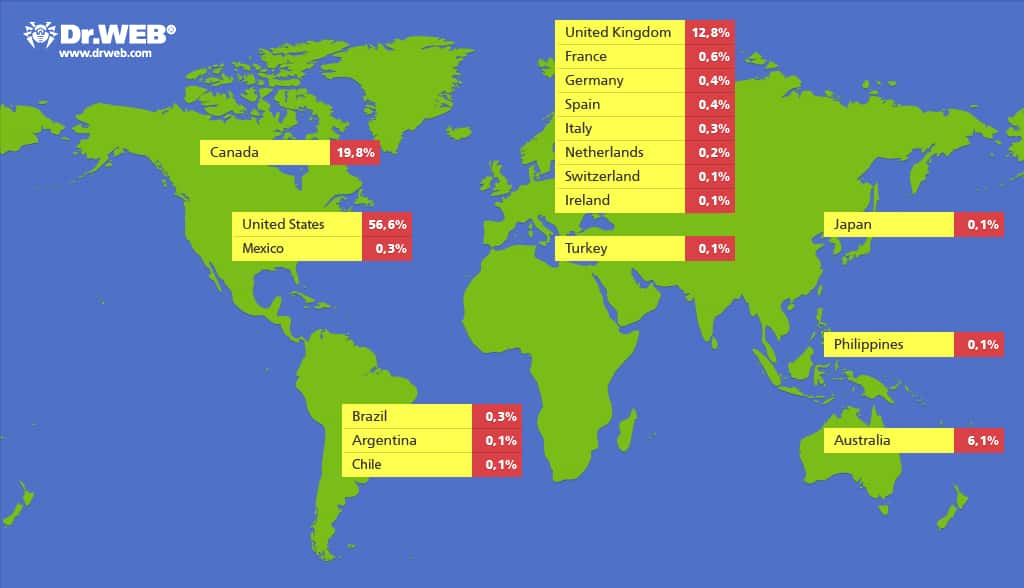

Si le cheval de Troie touche peu la France, la plus grande partie des infections se situe aux États-Unis (56,6%), au Canada (19,8%), au Royaume-Uni (12,8%) et en Australie (6,1%). D’après Dr. Web, on trouverait même 274 machines infectées à Cupertino, l’endroit même où se trouve Apple... © Dr. Web

Backdoor.Flashback s'attaque à un composant Java

Cette menace réside sur le Web depuis septembre 2011 en prenant l'aspect d'un faux composant FlashFlash qui demande à s'installer. Le cheval de Troiecheval de Troie aurait ensuite exploité deux vulnérabilités. Ces failles ont été corrigées récemment par Apple, les 16 mars et 3 avril, via des mises à jour. Mais depuis le début du mois d'avril, BackDoor.Flashback a muté pour s'attaquer à une faiblesse du composant JavaJava que l'on trouve aussi bien sur les PC, que les Mac et même les smartphones. L'épidémieépidémie a été amplifiée par le mode fonctionnement d'Apple.

En effet, si les utilisateurs de PC ont l'habitude d'appliquer eux-mêmes les correctifs proposés par les logiciels tiers comme Flash d'Adobe, ou OracleOracle l'éditeur de Java, chez Apple, le système de mise à jour est totalement différent. C'est la firme elle-même qui centralise tous les correctifs et les applique via InternetInternet chez les utilisateurs. Il se trouve que celui qui concernait Java n'a pas été publié. Aujourd'hui, cette bêtise vient d'être réparée par la distribution d'une mise à jour pour Snow Leopard et LionLion. En bonus, les techniciens d'Apple sont même également en train de développer un outil de suppression du cheval de Troie.

Pour finir, Apple s'est également lancé dans une vaste campagne visant à fermer tous les domaines sur lesquels se trouve le malware. Mais voilà, en réalisant cette action il a même tenté de fermer le site de Dr. Web. Un dommage collatéralcollatéral, puisque ce site permet également de mesurer l'activité du virus.