Tenace, le malware Joker est parvenu une fois de plus à déjouer les sécurités du Play Store. Cette fois il s'est dissimulé dans une application de personnalisation des SMS ludique et aux abords inoffensifs.

au sommaire

Impossible de s'en débarrasser ! Le virus Joker qui s'invite depuis près de quatre ans dans la boutique d'applicationsapplications de GoogleGoogle a encore été détecté la semaine dernière. C'est le spécialiste de la cybersécurité Pradeo qui l'a identifié dans une application du nom de Color Message. Cette application, qui était conçue pour rendre plus ludiques les échanges de SMS avec sa collection d'émoticônes, a été supprimée il y a quelques jours du Play Store. Le souci, c'est qu'elle avait eu le temps d'être téléchargée plus de 500.000 fois. Pradeo, qui en a fait son « autopsieautopsie », affirme que la charge viralecharge virale venait se connecter à des serveurs russes.

Avec une telle application, Joker disposait d'un container idéal. Pour l'utiliser, il fallait lui donner les autorisations d'accès aux contacts et à aux contenus des messages, ainsi qu'à la gestion des SMS. De quoi faciliter la collecte de données pour alimenter des campagnes de phishing, par exemple. Ces mêmes campagnes qui permettent de récupérer des identifiants et pourquoi pas mettre la main sur le code de protection par double facteur reçu par SMS justement.

Terriblement discret

De même, la mainmise sur l'application de messageriemessagerie peut permettre d'abonner l'utilisateur sans qu'il ne le sache à des services payants via SMS. Si le malware Joker revient sans cesse dans la galerie de Google, c'est qu'il est très difficile à détecter en raison de sa faible empreinte. Cet été, Joker avait déjà été déniché dans huit applications pour AndroidAndroid. Un moindre mal puisqu'il était auparavant présent dans des centaines d'applications. Encore une fois, malgré les progrès de Google en matièrematière de sécurité de son Play StoreStore, mieux vaut ne pas trop sortir des sentiers battus et opter pour des applications notoirement fiables.

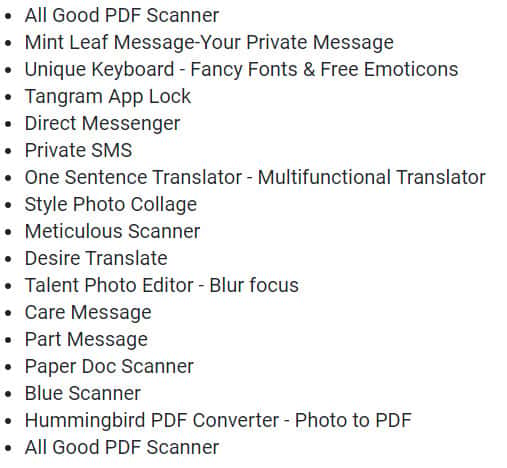

Android : le virus Joker est de retour et il touche 17 applications populaires

Depuis trois ans, ce virus infecte régulièrement des applications présentes sur le Play Store. Le principe reste le même : espionner vos données personnelles pour ensuite vous abonner à des services payants. Voici la liste des 17 applications infectées, à désinstaller d'urgence.

Article de Fabrice Auclert, publié le 06/01/2021

On pensait qu'il avait disparu, mais le virus Joker continue de venir hanter la boutique d'applications Google. Malware en vigueur depuis 2017, il avait été aperçu cet été, et le revoilà qui vient d'infecter pas moins de 17 applications. Bien évidemment, il faut les désinstaller tandis que Google les a déjà supprimées de son Play Store.

Ce sont des chercheurs de l'équipe ThreatLabz, de la société de sécurité cloud Zscaler, qui ont identifié les 17 applications vérolées, et comme c'est le cas à chaque fois, le virus se cache dans un composant d'une application qui semble parfaitement commune et sans danger. Joker procède alors en plusieurs étapes. D'abord, comme un cheval de Troie, il s'exécute au premier lancement de l'application. Il se charge donc en arrière-plan, et il en profite alors pour lancer le téléchargement d'un composant bien plus nuisible.

Ne donnez pas accès à vos SMS ni à votre répertoire

C'est à partir de là, toujours en arrière-plan et sans qu'il soit détectable, qu'il entame sa phase d'espionnage : SMS, listes des contacts, identifiant et mot de passe saisis... Et le pire est à venir puisque le malware est capable ensuite d'abonner l'utilisateur à des services payants ! Il faut donc surveiller de près les applications qui ont accès aux SMS et aux listes des contacts, et surtout ne pas leur en donner l'accès !

Souvent, l'utilisateur répond « oui » aux différentes fenêtresfenêtres sans se rendre compte qu'il rend ainsi accessibles des fonctions privées du téléphone que les pirates peuvent exploiter. Autre conseil : regardez les avis publiés sur une application avant de les télécharger, mais aussi le nombre d'étoilesétoiles. Les applications vérolées sont souvent démasquées par des utilisateurs.

Android : attention à ce virus qui vous abonne à des services payants

Depuis 2017, le malware Joker infecte des applications Android, et onze d'entre elles continuent de piéger les utilisateurs en les forçant à s'abonner à des services payants. Cette nouvelle variante parvient à passer outre les étapes de validation et de sécurité de Google.

Publié le 10/07/2020 par Fabrice Auclert

Le jeu du chat et la souris continue entre les pirates et le Google Play puisque la société Check Point a découvert de nouvelles traces de Joker, un malware identifié en 2017, et que l'on pensait éradiqué. Sa spécialité ? Se cacher dans des applications classiques et populaires pour activer le paiement à des services « in-app », comme des options payantes. Le tout à l'insu de l'utilisateur.

Ce jeudi, les experts en sécurité de Check Point ont ainsi découvert sa présence dans onze applications, et elles cumulent 500.000 téléchargements. Le plus inquiétant, c'est bien évidemment que ces onze applications soient disponibles depuis le Play Store. Cette variante de Joker a trouvé un nouveau moyen de jouer les chevaux de Troiechevaux de Troie pour se cacher dans les applications, et ainsi ensuite s'incruster dans le smartphone. Le malware se cache dans le fichier manifeste que chaque développeur doit intégrer à son application, et placé à la racine du dossier de l'application. On y trouve des informations sur l'auteur, le logo, la version, etc.

Le malware se cache pendant la phase de validation

Dans ce fichier, Joker y place du code malveillant, mais il est codé en base 64, et donc non identifiable. Pendant que Google examine le fichier de l’application pour sa validation, le code est inactif. Dès que la validation est effective et que les contrôles de sécurité sont passés, alors le serveur des pirates lance la commande cachée dans ce code et le malware peut ainsi s'activer.

Alerté, Google a immédiatement supprimé ces applications de sa boutique, mais il est évidemment recommandé de les désinstaller. Il s'agit de ImageCompress, WithMe Texts, FriendSMS, Relax Relaxation, Cherry Messages, LovingLove Message, RecoveFiles, RemindMe Alarm et Training Memory Game. Il est aussi conseillé de regarder son compte bancaire et de vérifier qu'il n'y a pas eu de prélèvements frauduleux.