Lors du concours de hacking Pwn2Own, deux experts ont découvert trois failles dans le service de visio Zoom. Elles peuvent permettre à un interlocuteur de prendre l’ordinateur à distance, sans aucune action de son propriétaire.

au sommaire

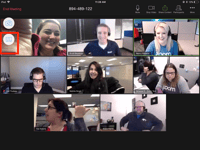

Avec la pandémiepandémie, la généralisation du télétravail et des visioconférences au travail ou avec les proches, le service Zoom est devenu une référence. L'applicationapplication a aussi fait l'objet de nombreuses failles de sécurité aux résultats parfois cocasses. Dernièrement, la firme affirmait avoir fait énormément de progrès pour colmater les brèches de son service. À priori, cela n'est pas suffisant, puisqu'à nouveau, des failles de sécurité viennent d'être découvertes par deux chercheurs en sécurité néerlandais. Ce n'est pas une, mais trois vulnérabilités qui ont été détectées.

C'est dans le cadre d'un concours biannuel baptisé Pwn2Own, que Daan Keuper et Thijs Alkemade, de la société Computest, ont trouvé ces trois failles de type zero-dayzero-day, c'est-à-dire des brèches laissées telles quelles car indétectées.

200.000 dollars de prime

C'est par ce genre de « trou dans la raquette » que les hackers peuvent s'introduire et mener à bien leurs actions funestes avant que la faille ne soit identifiée et colmatée. Dans ce cas précis, qu'il s'agisse de la version pour Windows ou pour Mac, à partir du moment où le client était actif, il a été possible aux deux experts d'accéder à distance à la webcam, au microphone des ordinateurs et également à leurs fichiers. Les hackeurs vertueux ont même pu récupérer l'historique des navigateurs sur les ordinateurs.

D'après Zoom, qui est partenaire du concours Pwn2Own, seule la messageriemessagerie Zoom Chat est impactée par ces failles. Le reste des fonctionnalités ne serait pas concerné. Depuis, les équipes de Zoom planchent sur un correctif mais, en attendant, les développeurs expliquent que, pour fonctionner, l'attaque doit provenir d'un contact externe que l'on a enregistré. Zoom conseille donc de n'accepter que les contacts de confiance. Et même, en attendant l'arrivée d'un correctif, il reste plus sûr d'utiliser le service uniquement via le navigateur et non pas par l'application. Pour leur découverte, les deux White Hat, ont reçu une prime de 200.000 dollars.