Utilisée pour lire des code-barres et des codes QR, l'application Barcode Scanner est très populaire, au point d'avoir été installée plus de dix millions de fois sur Android. Mais, depuis décembre, elle intègre un cheval de Troie qui affiche des publicités non désirées.

au sommaire

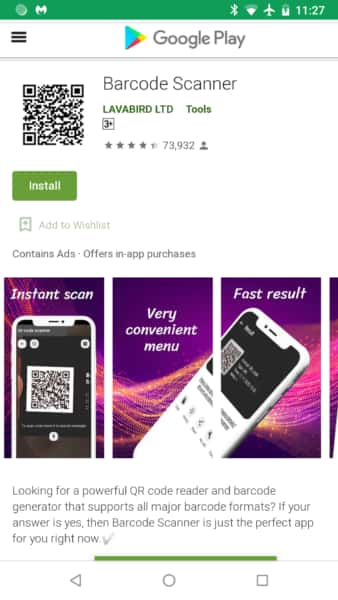

Quand une applicationapplication est classée parmi les plus populaires sur le Play Store, téléchargée plus de 10 millions de fois, avec une note moyenne supérieure à 4 étoilesétoiles, on se dit que l'on peut l'installer sans crainte. Malheureusement, Malwarebytes a découvert que Barcode Scanner cachait un malware ! Cette application conçue pour lire les code-barres et les codes QR est infectée d'un cheval de Troie caché dans le fichier d'installation.

Son rôle ? Afficher des bannières de publicité même quand vous n'utilisez pas l'application, et c'est évidemment insupportable. Le virus ouvre ainsi le navigateur sans que l'utilisateur puisse l'en empêcher. À chaque page ouverte, des bannières de publicité dans tous les sens, et autant de revenus possibles pour le développeur !

Le virus caché dans le module pour la publicité

Mais, comment une application aussi populaire a pu passer entre les mailles du filet du contrôle de plus en plus strict de GoogleGoogle ? En fait, le virus n'est pas caché dans l'application elle-même, mais dans le SDK utilisé pour la publicité. Il faut rappeler que, pour se rémunérer, un éditeur d'applications affiche souvent des bannières dans son application. C'est valable pour n'importe quelle application gratuite, et le plus souvent un développeur choisira Admob, la régie de Google, ou une régie concurrente.

Sauf que là, le virus se cache dans le plug-inplug-in dédié à la publicité, et qu'il a été inséré volontairement ; et selon MalwareBytes, c'est depuis la mise à jour de décembre que les problèmes sont apparus. Alerté, Google a immédiatement supprimé l'application de son Play Store, et pour les utilisateurs, il s'agit désormais de la désinstaller manuellement. Comme beaucoup d'applications portent le même nom, vérifiez que l'éditeur est LavaBird LTD, les autres sont inoffensives.