au sommaire

Rootkits Windows : une menace de sécurité diabolique

Le petit monde de la sécurité s'est trouvé une nouvelle marotte : le rootkit Windows. Maintenant que les spywares sont devenus très "grand public", l'attention des passionnés et des techniciens se tourne ainsi vers une menace moins connue et beaucoup plus technique. Le tout, bien sûr, sous le regard bienveillant des éditeurs, toujours prompts à flairer une bonne affaire.

Car voyez-vous, le rootkit Windows a tous les atouts pour faire peur dans les chaumières : c'est un code malicieux vraiment complexe qui se greffegreffe dans le noyau même du système d'exploitation, c'est à dire le Saint des Saints. Il est ainsi capable de prendre le contrôle total d'un PC sans laisser de trace. Sa détection est difficile, parfois même impossible tant que le système fonctionne. Une fois en place, le rootkit (noyau) est véritablement le Maître du système. À ce titre tous les programmes, y compris les antivirus, anti-spywares et autres anti-tout, doivent passer par lui avant de faire quoi que ce soit : ils ne peuvent donc se fier à aucune information collectée sur le système. C'est diabolique.

Maintenant que nous avons nous aussi contribué à médiatiser ces méchants rootkits, revenons sur les fondements de cette mode qui semble s'annoncer. Les rootkits sont en réalité loin d'être une nouveauté. De tels codes existent sous LinuxLinux depuis très longtemps (noyau ouvert et modulaire oblige). Sous Windows en revanche, ils sont longtemps restés un simple sujet d'étude et de curiosité, souvent abordé durant des conférences de passionnés tel Black Hat.

Microsoft s'en mêle

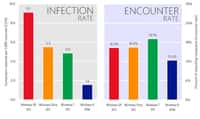

MicrosoftMicrosoft a cependant amené le rootkit Windows sur le devant de la scène il y a quelques semaines à peine. Lors de la RSARSA Conference 2005 à San Francisco, l'éditeur a révélé que selon ses observations les logicielslogiciels "fantômes" -les rootkits, donc- devenaient plus courants sous Windows.

Selon lui les outils de sécurité actuels doivent absolument s'adapter car ils sont inefficaces face à cette menace. Et pour faire bonne mesure, Microsoft annonçait dans la foulée qu'il travaille déjà à une réponse appropriée : le projet Strider GhostBuster. Ce dernier n'est encore qu'au stade des publications techniques et des tests en interne, mais il permet déjà de bien cerner les problèmes auxquels devra faire face l'industrie lorsqu'elle décidera de lutter contre les rootkits Windows. A titre d'exemple, le rapport de Microsoft -pourtant très sérieux et dont l'approche est jugée "intelligente et élégante" par l'incontournable Bruce Schneier)- indique que la seule manière d'être vraiment sûr de se débarrasser d'un rootkit noyau sous Windows est... de reformater le disque !

Les éditeurs dans la bataille

Du côté des éditeurs spécialistes de la sécurité, la réponse ne s'est pas faite attendre. D'abord par Sysinternals, très connu des passionnés pour ses outils gratuits très pratiques. L'éditeur a récemment diffusé son RootkitRevealer. L'outil, gratuit lui aussi, utilise une technique similaire à celle décrite par le projet Strider GhostBuster de Microsoft : il tente de lire des informations systèmes de plusieurs manières différentes -via des interfaces à haut niveau et via des appels presque directs au matériel- et d'en comparer les résultats. Il s'agit d'une technique similaires à celle utilisée il y a fort longtemps pour détecter les virus furtifs sous DOSDOS et qui a largement fait ses preuves.

Enfin, F-Secure est à notre connaissance le premier éditeur d'antivirus à annoncer une solution anti-rootkit spécifique (d'autres, tels Kaspersky Antivirus, mettent en oeuvre des techniques de comparaison similaires mais seulement afin de détecter certains fichiers cachés sur les disques NTFS). La technologie Blacklight de F-Secure sera annoncée au salon Cebit ce moi-ci et la version bêtaversion bêta de l'outil de détection sera téléchargeable à partir du 10 mars sur le site de l'éditeur.

Il reste que les outils anti-rootkits grand public ne sont pas pour demain : il suffit d'utiliser RootkitRevealer pour comprendre que l'utilisateur non-technicien sera incapable de décerner, parmi toutes les entrées suspectes identifiées (et elles sont nombreuses !), les véritables rootkits.

Mais la tendance est en marche...