au sommaire

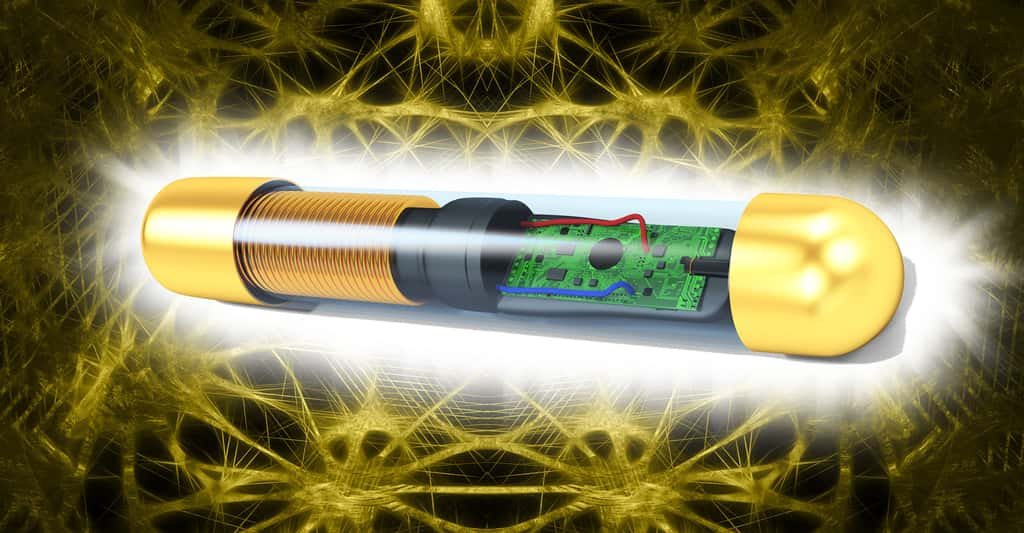

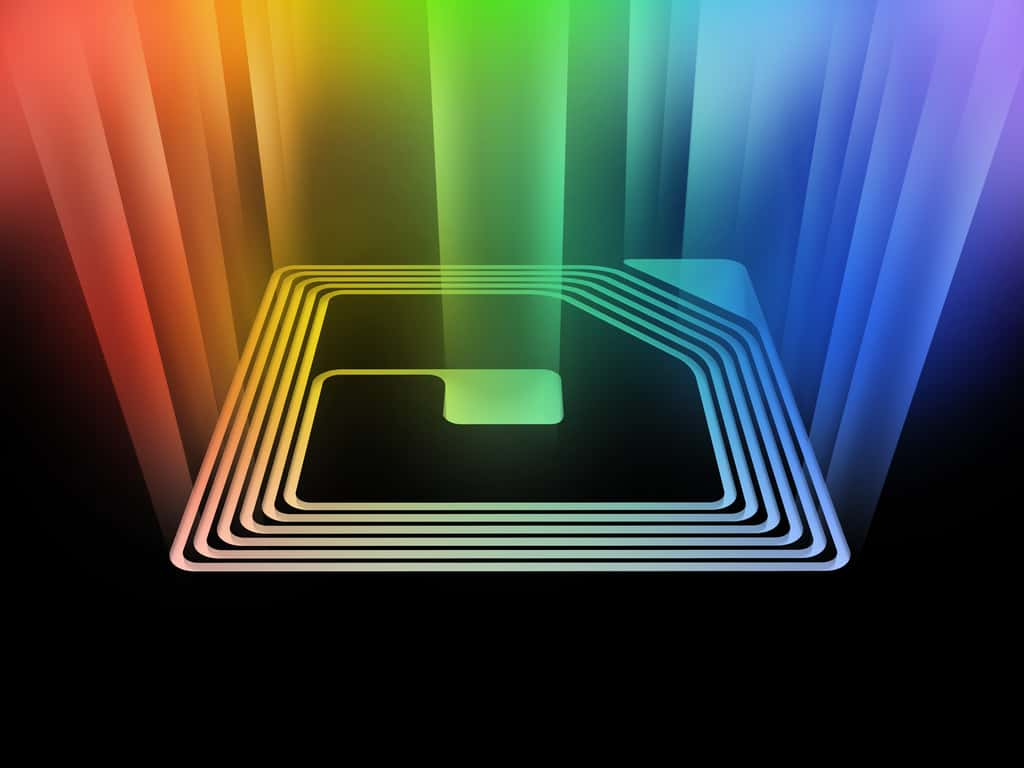

La technologie RFIDRFID repose sur le principe de la lecture automatique et à distance des tags. Dès lors, la communication entre le tag et le lecteur peut être initiée à tout moment. Le tag est toujours activable, subrepticement, à chaque fois qu'un signal est émis par l'antenne d'un lecteur, le tag réagit en communicant les données qu'il contient.

Le contenu du tag est ainsi décrypté par le lecteur, à chaque passage près de celui-ci, automatiquement. Les informations contenues dans le tag peuvent donc être transférées via InternetInternet aux intéressés qui se chargent du traitement des données.

Le rayonnement d'un tag RFID est donc potentiellement illimité dans le temps. La lecture du tag peut donc se faire sans que son « propriétaire » en soit informé ni ne puisse donner son consentement. De plus, le porteur dudit tag n'a donc aucun geste particulier à effectuer et par là même, ne démontre en aucun cas son intention évidente de permettre la lecture du tag en question.

Les données relatives aux transports en commun sont encadrées

Par exemple, un titre de transport équipé d'un tag RFID permettra une lecture et une vérification de la validité de celui-ci. Il contient toutes les informations personnelles concernant le porteur du titre de transport. L'organisation en charge du traitement des données peut ainsi savoir où est le détenteur du titre de transport et à quel moment il utilise le réseau de transport en commun. Il serait dès lors aussi possible à une tierce personne de lire les informations concernant l'utilisateur du réseau de transport en commun à l'aide d'un lecteur compatible. Dans ce cas précis, il est même possible d'accéder, en plus de données personnelles à des données sensibles. Le type de titre de transport est souvent lié à des particularités de son porteur. Un abonnement gratuit peut signifier un handicap de son porteur ou encore donner des renseignements sur son âge.

Comme nous l'avons déjà vu, il commence à se profiler une solution pour prendre en compte ces problématiques. Ainsi, les futurs tags RFID seront munis, dans le secteur de la distribution, d'un système permettant de neutraliser en partie le signal concernant les données à caractère personnel après le passage du portiqueportique de sécurité du magasin. Concernant les données personnelles, les données seront cryptées et leur intégritéintégrité sera garantie ou encore, les tags renverront à une base de donnéesbase de données, de manière à empêcher une lecture directe et « en clair » des informations stockées sur un tag RFID comme précisé dans les articles 6.1 et 17 de la directive 2002/58/CE.

Enfin, la loi luxembourgeoise du 13 août 2002 relative à la protection des personnes à l'égard du traitement des données à caractère personnel stipule que le responsable du traitement doit s'assurer que les données qu'il traite le sont loyalement et licitement, et notamment que ces données sont :

- collectées pour des finalités déterminées, explicites et légitimes, et ne sont pas traitées ultérieurement de manière incompatible avec ces finalités ;

- adéquates, pertinentes et non excessives au regard des finalités pour lesquelles elles sont collectées et pour lesquelles elles sont traitées ultérieurement ;

- exactes et, si nécessaire, mises à jour. Toute mesure raisonnable doit être prise pour que les données inexactes ou incomplètes, au regard des finalités pour lesquelles elles sont collectées et pour lesquelles elles sont traitées ultérieurement, soient effacées ou rectifiées ;

- conservées sous une forme permettant l'identification des personnes concernées pendant une durée n'excédant pas celle nécessaire à la réalisation des finalités pour lesquelles elles sont collectées et traitées.

Quiconque effectue un traitement en violation des dispositions du présent article est puni d'un emprisonnement de huit jours à un an et d'une amende pouvant aller jusqu'à 125.000 euros ou d'une de ces peines seulement. La juridiction saisie peut prononcer la cessation du traitement contraire aux dispositions du présent article sous peine d'astreinte dont le maximum est fixé par ladite juridiction. Ainsi, le législateur protège les porteurs potentiels de la technologie RFID.