Une nouvelle technique de phishing vise les utilisateurs de Google Chrome. Grâce à une fausse page de connexion qui affiche l’adresse de la vraie, un hacker pourra tromper les internautes pour obtenir l’identifiant et le mot de passe de comptes Microsoft, Google, Apple ou autre.

au sommaire

L'un des conseils les plus courants pour éviter les attaques par phishing (ou hameçonnagehameçonnage) est de toujours vérifier l'adresse dans le navigateur avant d'entrer son mot de passe. Une nouvelle technique appelée Browser in the Browser (BITB), ou navigateur dans le navigateur, permet aux hackers de contrer cette précaution.

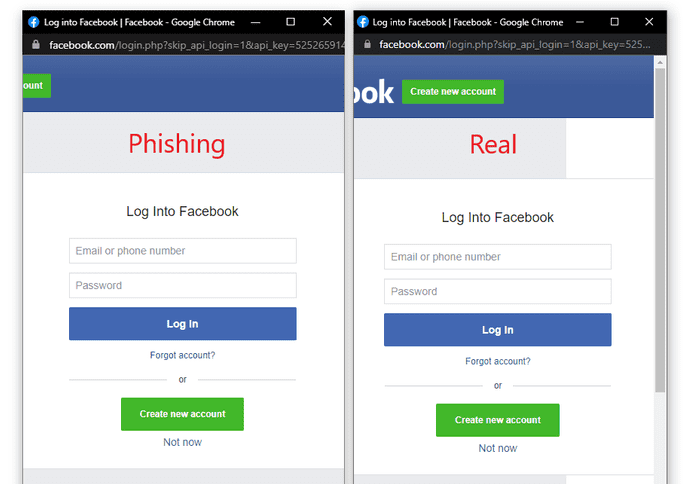

Un développeur du nom de mrd0x a publié un kit sur GitHub permettant à toute personne de mettre en place assez facilement une attaque BITB dans le navigateur Google Chrome. La technique est basée sur les pages d'identification qui proposent de se connecter avec son compte GoogleGoogle, MicrosoftMicrosoft, AppleApple, TwitterTwitter, etc. Sélectionnez votre type de compte et une nouvelle fenêtrefenêtre s'ouvre pour vous identifier.

Une technique impossible à repérer pour la plupart des utilisateurs

L'attaque génère une fausse fenêtre contenant une copie quasi parfaite de la fenêtre d'identification. Jusque-là, rien de nouveau, ce genre d'attaque existe déjà, mais habituellement il suffit de regarder l'adresse de la page pour se rendre compte de la supercherie. Cette fois, l'auteur a utilisé un élément iframe pour créer un nouveau cadre dans la page. Ainsi, l'adresse de la page indique bien par exemple Facebook ou Google, mais le contenu a été remplacé par un faux formulaire de connexion.

L'auteur explique même comment créer très simplement, avec du JavaScript, des liens où l'adresse indiquée au survol n'est pas celle ouverte afin de tromper même les plus prudents. Pour utiliser la technique, le hacker devra déjà avoir réussi à compromettre le site afin de mettre en place ses propres liens, mais la technique peut également être utilisée par des sites douteux pour obtenir vos codes pour Gmail, Microsoft ou autre. Il semble que la seule vraie parade soit un gestionnaire de mots de passe qui saura faire la différence.