au sommaire

Faille dans Mozilla et Firefox pour la gestion des certificats de sécurité

Il est en effet possible de charger un certificat racine arbitraire dans le magasin de certificats de l'ordinateur à l'insu de l'utilisateur (sans qu'apparaisse de boîte de dialogue normale). Il suffit pour cela que le type MIME spécifié soit "applicationapplication/x-x509-email-cert".

Ces certificats anormaux pourraient être injectés par des sites web malhonnêtes ou des mails au format HTML. Si ce certificat possède le même Distinguished Name qu'un certificat valide utilisé par un site sécurisé par SSLSSL (connexions https) l'accès à ce site sera bloqué. Il s'agit donc d'une forme particulière de déni de servicedéni de service.

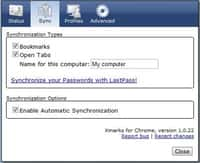

Remède : si vous rencontrez un cas où l'accès à un site sécurisé échoue avec apparition d'un code d'erreur -8182 (certificat invalide ou corrompu), supprimez ce certificat du magasin. Pour Mozilla, voir dans Edition, Préférences, ConfidentialitéConfidentialité et Sécurité, Gestion des certificats, Autorités. Pour Firefox aller dans Outils, Options, Avancées, Certificats...

Cette vulnérabilité ne semble pas avoir encore été utilisée.