Les écoutes téléphoniques sont probablement aussi anciennes que l’invention du téléphone. Toutefois, si celles-ci étaient jusque-là pratiquées par des agences de renseignement, avec l’avènement de la téléphonie mobile, divers outils ouvrent au simple particulier la possibilité d’espionner l’appareil d’autrui. Il va de soi que dans l’immense majorité des cas, cette pratique est illégale. Il est bon toutefois de savoir qu’elle existe et de pouvoir tenter de s’en prémunir.

au sommaire

En 1993, une équipe de la télévision belge interviewe le président de la République François Mitterrand et le journaliste se hasarde à poser une question relative à ce que le journal Libération vient de révéler : des personnalités telles que le journaliste Edwy Plenel, l'écrivain Jean-EdernHallier ou l'actrice Carole Bouquet ont fait l'objet d'écoutes commanditées par l'Élysée. Aussitôt, Mitterrand adopte une posture choquée et met brutalement fin à l'interview. En réalité, ces écoutes avaient bel et bien eu lieu. Il reste que quand l'affaire sera jugée en 2004, le principal intéressé aura depuis belle lurette quitté ce monde.

Les apps pour espionner ses proches existent. Problème, outre celui de l'éthique : elles laissent aussi fuiter vos données. © Futura

Dix ans plus tard, en 2014, il ressort que les conversations entre Nicolas Sarkozy et son avocatavocat Thierry Herzog ont fait l'objet d'écoutes judiciaires, quand bien même le téléphone mobile de l'ex-président avait été acquis au nom de Paul BismuthBismuth. Et en 2021, il est apparu que le téléphone du président Emmanuel Macron aurait fait l'objet d'écoutes depuis le Maroc grâce au logiciel espionlogiciel espion PegasusPegasus.

Les particuliers s’y mettent

La nouveauté réside dans le développement de logiciels « furtifs » que tout un chacun peut installer sur le smartphone d'un proche afin de l'espionner. Que la motivation soit la jalousie envers un partenaire que l'on soupçonnerait d'infidélité, la méfiance envers un employé ou le désir de garantir la sécurité de ses enfants, il est devenu possible de surveiller un quidam relativement aisément.

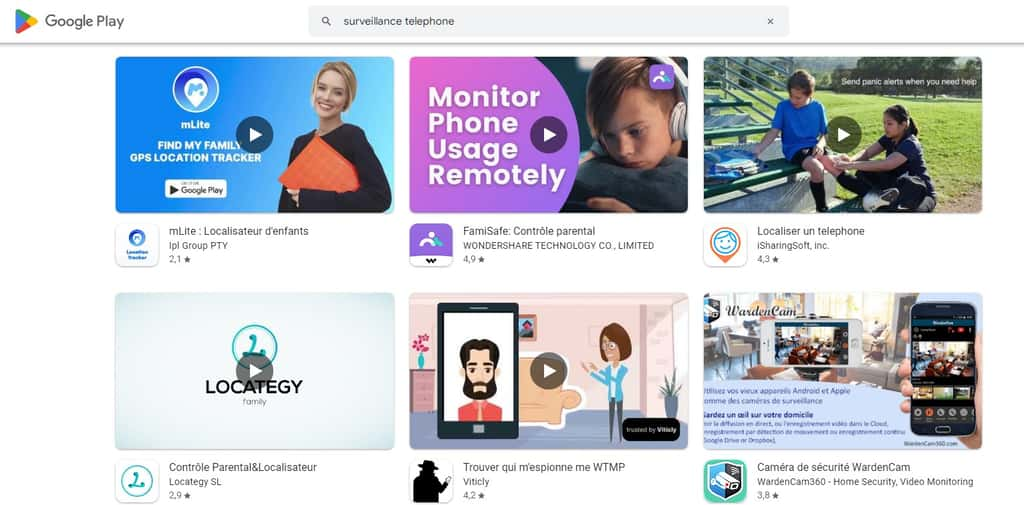

Les applicationsapplications sont multiples et il suffit d'une simple recherche sur GoogleGoogle Play ou encore sur l'App StoreStore pour en avoir le cœur net : mSpy, SpyGate, Spyfer, eyeZy, ou Umobix figurent parmi les plus connues mais il en existe énormément d'autres, vendues de manière ouverte. Ces apps vont bien plus loin que le simple espionnage des conversations et offrent toute une panoplie de fonctions. C'est tout juste si elles recommandent à leurs usagers de bien respecter la loi.

Ce que dit la loi

Vouloir être rassuré est une chose. Toutefois, dans la plupart des cas, l'espionnage des conversations téléphoniques est interdit et sévèrement réprimé. Le Code pénal (articles 226-15, 226-1 et 226-2) punit ces activités jusqu'à 45.000 € d'amende et un an d'emprisonnement.

L'article 226-15 du Code pénal est formel : « Le fait, commis de mauvaise foi, d'ouvrir, de supprimer, de retarder ou de détourner des correspondances arrivées ou non à destination et adressées à des tiers, ou d'en prendre frauduleusement connaissance, est puni d'un an d'emprisonnement et de 45.000 euros d'amende. Est puni des mêmes peines le fait, commis de mauvaise foi, d'intercepter, de détourner, d'utiliser ou de divulguer des correspondances émises, transmises ou reçues par la voie électronique ou de procéder à l'installation d'appareils conçus pour réaliser de telles interceptions. »

Il est bon de savoir aussi que les preuves obtenues par ce biais ne seraient pas prises en compte par les tribunaux, par exemple dans le cadre d'une procédure de divorce conflictuelle.

Ce que l’on peut faire

Que peut-on faire de manière légale en la matièrematière ? Un employeur est autorisé par la législation européenne à pratiquer la surveillance électronique si tant est qu'il en informe au préalable ses employés.

Un adulte peut installer un logiciel de surveillance sur le smartphone d'un enfant puisqu'il est son responsable légal jusqu'à ses 18 ans. Il en serait de même pour une personne sous tutelle ou sous curatelle. Dans tous les autres cas, notamment lors des soupçons d'infidélité, pratiquer l'espionnage du téléphone mobile d'un autre est une activité illégale et réprimée comme telle.

Si la surveillance des enfants est la motivation principale, certains installent aussi des apps de ce type sur leur propre smartphone. Ainsi, en cas de vol, ils sont en mesure de localiser l’appareil et de tenter d'identifier celui qui l'aurait subtilisé.

Encore faut-il installer l'application

Pour qu'une activité d'espionnage de téléphone mobile puisse fonctionner, il faut parvenir à accéder à l'appareil cible afin de pouvoir y télécharger et activer l'app. Cela prend usuellement quelques minutes. La tâche est moins aisée avec des smartphones utilisant des systèmes d'identification biométrique tels que ceux d'AppleApple. Notons toutefois que si l'appareil est allumé et actif, il est généralement possible de l'utiliser lorsque l'intéressé s'absente durant un court moment.

Certains logiciels espions proposent même de recourir à des astuces : un message est envoyé au destinataire et lorsqu'il clique sur un lien ou un bouton particulier, l'app s'installe en tâche de fond.

Une fois installée, l'app est invisible sur le téléphone cible : aucune icône n'apparaît sur l'écran d'accueil et l'app n'est pas répertoriée dans les « Réglages ». Ainsi, l'intéressé ne se doutera de rien.

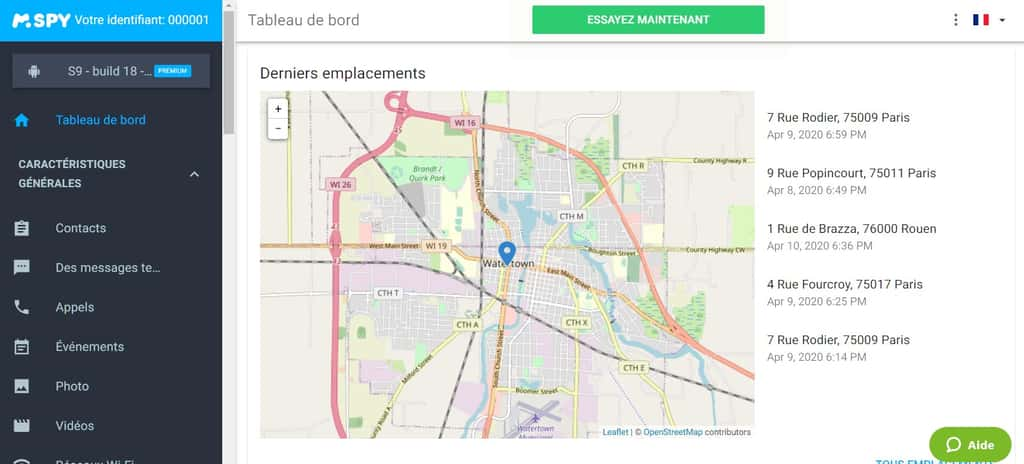

Une vaste panoplie d’outils de surveillance

Nous l'avons dit plus haut, les apps de surveillance à distance vont bien plus loin que la simple écoute en temps réel des conversations téléphoniques. D'autres possibilités s'ouvrent à l'indiscret :

- géolocaliser celui qui est espionné et suivre ainsi ses déplacements ;

- obtenir une copie des messages échangés sur iOSiOS comme sur Android ;

- être informé de l'activité menée sur FacebookFacebook, TikTok, TwitterTwitter, Instagram et autres réseaux ;

- capturer des photographiesphotographies ou même des vidéos à l'insu de l'utilisateur du smartphone ;

- transférer des contenus depuis l'appareil ciblé ;

- consulter l'historique de navigation sur le Web ;

- blocage à distance de certains numéros de téléphone ou de certains sites Web ;

- extinction du téléphone au-delà d'un certain temps d'utilisation ;

- envoi d'une notification dès lors qu'un événement intervient sur le téléphone cible ;

- connaître les messages tapés du fait de la présence d’un keylogger qui traque ce qui est tapé.

Ces données sont habituellement relayées vers un espace client en ligne accessible depuis un navigateur Web.

Comment savoir si l’on est espionné

Il n'est pas aisé de détecter si quelqu'un tente de nous espionner. Certaines applications telles que WTMP ou LookWatch permettent au moins de savoir si quelqu'un a essayé d'utiliser votre smartphone à votre insu.

Un signe qui pourrait vous mettre la puce à l'oreille serait une baisse anormale de la charge de la batterie, due au fait que le microphone de l'appareil est activé à distance afin de favoriser une écoute de ce qui est dit. Oui mais, une telle situation de décharge de la batterie n'implique pas forcément que l'on soit en train de vous écouter.

Si l'arrêt du smartphone est beaucoup plus long qu'auparavant, il pourrait y avoir là un signe de l'usage d'une app d'espionnage. Parfois, il s'avère impossible ou fort difficile d'éteindre complètement l'appareil - il reste constamment en mode veille - et ce pourrait être le signe de l'usage d'une telle application.

Peut-on échapper aux écoutes ?

Que faire pour demeurer à l'abri d'un potentiel espionnage de vos conversations et activités ? Une solution peut être d'utiliser un téléphone jetable comme on en trouve dans les bureaux de tabac ou dans les boutiques des opérateurs.

Une autre façon de passer des appels en toute discrétion peut être dans une certaine mesure d'employer un téléphone fixe si vous en avez un à domicile, ou mieux encore, d'aller dans une cabine téléphonique, s'il en existe encore dans votre région.

Vous pouvez aussi vous rendre dans un cybercafé et utiliser une application telle que SkypeSkype pour appeler votre correspondant depuis un ordinateur.

Il existe bien évidemment des messageriesmessageries sécurisées telles que Signal ou Telegram. Seulement voilà : si le logiciel espion comporte un keylogger de qualité, celui-ci enregistre ce que vous tapez et ces informations pourraient donc être relayées à l'intrus.