au sommaire

RealPlayer encore gravement troué

Les lecteurs multimédia de RealNetworks ne sont décidément pas à la fête ! Après avoir déjà aligné une impressionnante série de vulnérabilités le plus souvent critiques, voici une nouvelle livraison, tout aussi sérieuse que les précédentes.

Quatre failles, cette fois-ci, permettraient de prendre le contrôle complet d'un PC de différentes manières. Selon la société RealNetworks, cependant, elles n'auraient pas (encore) été exploitées par des pirates.

Les trois premières impliquent de créer un fichier multimédia piégé. Elles concernent les formats MP3 et AVI (voilà qui pourrait permettre aux maisons de disques d'inonder les réseaux P2P de fichiers piégés, une pratique qui ne les dérange pas vraiment), ou RealMedia. Les deux derniers formats permettent l'exécution de n'importe quel code sur l'ordinateur via un dépassement de mémoire tampon tandis que les fichiers MP3 n'autorisent que l'exécution d'un fichier existant ou d'un contrôle ActiveXActiveX.

La dernière faille, enfin, n'est exploitable qu'en conjonctionconjonction avec une ancienne version d'Internet Explorer. Elle profite de vieux réglages par défaut du navigateurnavigateur pour autoriser le pirate à détourner le lecteur Real et lui faire créer, puis lire, un fichier HTMLHTML (piégé, bien sûr !). Cette vulnérabilité rappelle furieusement une autre, du même type, qui avait frappé les lecteurs Real en début d'année.

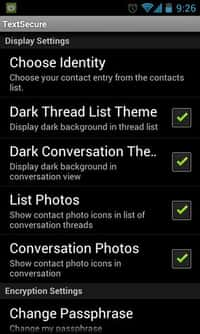

Ces vulnérabilités concernent à peu près toutes les versions des lecteurs, à l'exception notable de ceux embarqués sur les clients mobilesmobiles (téléphones Nokia et PalmPalm). Real Networks a publié sur son site un tableau indiquant quelles versions sont concernées par quelles failles (voir ci-dessous).