Selon de nouveaux documents transmis au Guardian par le lanceur d’alerte Edward Snowden, la National Security Agency américaine utilise un redoutable logiciel nommé XKeyscore. Il permet d’espionner tout ce qu’une personne peut faire sur Internet, y compris ses conversations privées par courriel ou chat, ainsi que les fichiers échangés. La NSA rétorque que cet outil sert des objectifs « légitimes » de renseignement extérieur.

au sommaire

« Pourquoi nous intéressons-nous au HTTP ? », demande la NSA dans son document de présentation de XKeyscore. « Parce qu’à peu près tout ce qu’un utilisateur fait sur Internet utilise HTTP ». Et d’afficher les logos des services qui sont vraisemblablement parmi les plus surveillés parmi lesquels Facebook, GMail, Yahoo, Twitter, Google ou encore Wikipédia. © NSA, The Guardian, DR

Nouvelles révélations à propos du système de surveillance des communications électroniques mis en place par les États-Unis via la National Security Agency (NSA). Le site du quotidien britannique The Guardian a publié un article dévoilant le fonctionnement d'un outil capable d'espionner « à peu près tout » ce qu'un internaute peut faire. Edward Snowden, le « lanceurlanceur d'alerte » (en anglais whistleblower) à l'origine des révélations sur le système d'écoute Prism, a transmis au journaliste Glenn Greenwald un document de présentation type PowerPoint qui vante les performances de ce programme nommé XKeyscore.

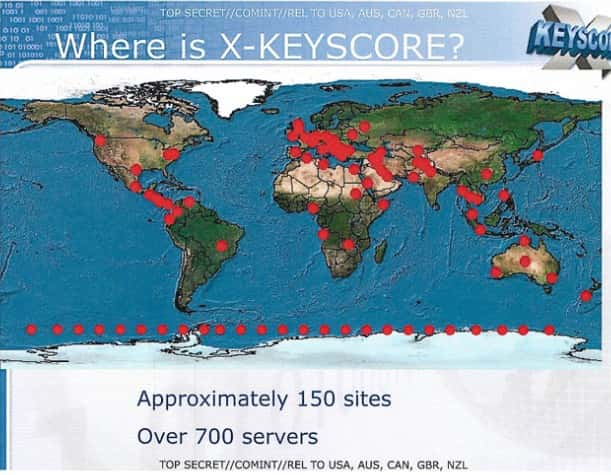

Ce programme peut notamment ouvrir les courriels, connaître l'historique des sites visités ainsi que les recherches effectuées, accéder à une liste de contacts, aux numéros de téléphone, à des fichiers indexés par leur nom et leur extension, et même aux cookies présents sur un ordinateur. Il est aussi capable de faire de l'interception en temps réel, sur une messagerie instantanée, par exemple en espionnant les conversations. XKeyscore s'appuie sur un réseau de 700 serveurs répartis sur 150 sites à travers le monde.

Une interface d’une simplicité déconcertante

« Assis à mon bureau, si j'avais une adresse e-mail, je pouvais écouter n'importe qui, vous ou votre comptablecomptable, un juge fédéral ou même le président », expliquait Snowden en juin dernier au moment où il faisait ses révélations sur l'existence de Prism. L'ancien analyste qui travaillait pour un sous-traitant de la NSA, Booz Allen, a lui-même utilisé XKeyscore. Selon le Guardian, les analystes qui emploient XKeyscore n'ont pas besoin d'obtenir un blanc-seing de la justice ni même l'approbation de leur supérieur à la NSA. Avant de lancer une écoute, ils remplissent un simple formulaire en ligne.

XKeyscore peut s'apparenter à une sorte de super moteur de recherche avec des options très poussées pour filtrer les résultats. Son interface, d'une grande simplicité, a été clairement pensée pour simplifier la prise en main par des personnes n'étant pas nécessairement des experts en informatique. L'analyste peut utiliser un large éventail de critères d'entrée pour activer une surveillance. Cela peut se faire à partir d'un simple nom, numéro de téléphone, adresse e-mail, adresse IP, de mots clés spécifiques, selon la langue ou le navigateur utilisés. S'il veut consulter un courriel, l'agent de la NSA entre l'adresse cible ainsi que la période sur laquelle la recherche doit porter. Pour justifier sa requêterequête, il lui suffit d'ouvrir un menu déroulant dans lequel figurent divers arguments légaux type qu'il n'a plus qu'à sélectionner. Une fois que les options sont définies, la personne ciblée est alors placée sous surveillance électronique.

Toutes les données Facebook accessibles à XKeyscore ?

Outre le contenu d'un courriel, XKeyscore peut par exemple aller fouiller dans les champs « destinataire » ou bien Cc (« copie carbonecarbone ») ou Cci (« copie carbone invisible »). Le DNI Presenter, un autre outil associé à XKeyscore permet même d'espionner les discussions sur la messageriemessagerie de FacebookFacebook ainsi que les messages privés que s'échangent les membres du réseau social. Pour cela, il suffit simplement de disposer du nom d'utilisateur Facebook. Une version toutefois démentie par le réseau socialréseau social. Dans une déclaration adressée au Monde.fr, Facebook dénonce une « spéculation », assurant que la NSA ne peut accéder « qu'aux données que Facebook transmet aux autorités dans un cadre légal strict ou aux données publiques ».

Le programme est aussi redoutablement puissant dans la surveillance de la navigation sur la Toile car il puise directement dans l'activité HTTPHTTP entre le navigateur et le serveur. En se servant de critères de recherche précis, un opérateur peut déceler des « anomaliesanomalies », comme une personne qui effectue des recherches en ligne sur des sujets suspicieux, qui utilise le chiffrement pour protéger ses échanges ou dont la langue ne correspond pas au pays dans lequel elle se trouve.

Le document explique que l'on peut par exemple demander à XKeyscore d'afficher toutes les sessions VPN ouvertes dans un pays et de fournir les données nécessaires pour décrypter la transmission et identifier les utilisateurs.

Jusqu’à 20 téraoctets de données collectées par jour

Voici quelques requêtes citées comme exemples d'utilisation de XKeyscore. « J'ai un document jihadiste qui a circulé entre de nombreuses personnes. Qui l'a écrit et où sont-ils ? » ou bien « Montre-moi toutes les feuilles de calcul Excel contenant des adresses Macadresses Mac en provenance d'Iraq afin que je puisse faire une cartographie du réseau. ». Le volume de données collectées par XKeyscore peut parfois dépasser les 20 téraoctets par jour. Par conséquent leur stockage n'excède pas cinq jours. Mais les analystes ont la possibilité de prélever les contenus jugés intéressants pour les stocker sur des bases de donnéesbases de données séparées où elles peuvent être conservées jusqu'à cinq ans.

Dans un communiqué officiel, la NSA n'a pas tardé à réagir à ces révélations. « Les activités de la NSA se concentrent et sont spécifiquement déployées contre - et seulement contre - des cibles légitimes de renseignement afin de répondre aux demandes d'informations dont nos dirigeants ont besoin pour protéger notre nation et ses intérêts », peut-on lire. L'agence américaine précise que le programme XKeyscore a permis la capture de 300 terroristes depuis 2008. « Les allégations d'un accès généralisé et sans contrôle des analystes à toutes les données récoltées par la NSA sont simplement fausses. L'accès à XKeyscore, de même qu'aux autres outils analytiques, est limité aux personnels qui en ont besoin dans le cadre de leur mission. »

Le communiqué se conclut par une allusion indirecte à l'action d'Edward Snowden. « Les révélations continues et sélectives sur des techniques et des outils spécifiques employés par la NSA pour poursuivre des cibles légitimes de renseignement extérieur sont préjudiciables à la sécurité nationale des États-Unis et de nos alliés. Cela met en danger ceux que nous avons juré de protéger, nos citoyens, nos soldats et nos alliés. » Jeudi 1er août, Edward Snowden s'est vu accorder un asile temporaire d'un an par la Russie, ce qui le met à l'abri en cas de demande d'extradition des États-Unis qui voudraient le juger pour espionnage.