au sommaire

Un adage de la sécurité informatique est que la faille principale du système se trouve entre le clavierclavier et la chaise. Ceci signifie que vous éviterez à peu près tous les ennuis en adoptant un comportement raisonnable.

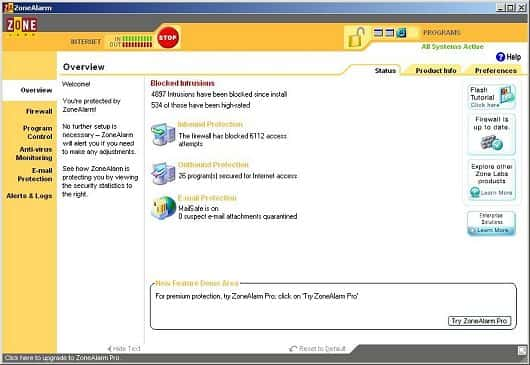

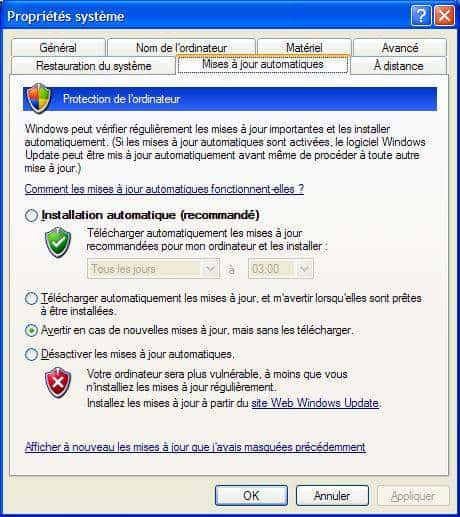

La plupart des vers ou virus arrivent par mail : utilisez donc toujours la dernière version de votre programme de mail, corrigée des failles connues. N'ouvrez jamais les pièces jointes et ne cliquez jamais sur un lien d'un message dont vous ne connaissez pas l'expéditeur. Même si vous connaissez l'expéditeur, assurez-vous bien que l'envoi de cette pièce jointe est plausible : votre correspondant a pu se faire infecter à son insu, ou bien ce peut être une usurpation d'identité (le plus classique actuellement).

D'autres programmes nocifs peuvent arriver par messagerie instantanéemessagerie instantanée ou se trouver sous des noms très attractifs, mais fallacieux, dans des ordinateursordinateurs offrant des fichiers en P2PP2P. N'oubliez pas, comme cela a été dit plus haut, que tout nouveau fichier arrivant sur votre ordinateur doit être scanné par votre antivirusantivirus, même si c'est un document Word, une archive .zip, ou une image.

Certains malwaresmalwares peuvent contaminer l'ordinateur simplement par l'ouverture d'une page ou d'une image piégées. Même si vous avez appliqué les mesures de sécurité ci-dessus, évitez les sites qui vous semblent plutôt « border line » par exemple par leur contenu photographique ou par la mise à disposition en téléchargement de programmes qui ne devraient se trouver que dans le circuit commercial.

Le dernier conseil concerne plutôt votre propre protection : évitez le phishingphishing. Votre banque, compagnie d'assurance, service de paiement en ligne... ne vous contacteront jamais par mail pour vous demander vos mots de passemots de passe, vos coordonnées de carte bancaires, même si ces message vous paraissent bien imités et vous offrent de cliquer sur un lien qui semble être de celui de la banque, par exemple. Ce sont en réalité des sites imités pour vous mettre en confiance et pour vous soutirer des informations qui serviront à exploiter vos comptes à votre insu.

- N'hésitez pas à venir poser toutes vos questions sur notre forum informatique