au sommaire

L'attaque de point d'eau (watering hole en anglais) est une technique de cyberattaque qui utilise des moyens détournés pour parvenir à ses fins.

L'attaque de point d'eau, ou watering hole attack

Elle est généralement employée contre des entreprises privées ou des institutions travaillant sur des secteurs sensibles et qui disposent de systèmes informatiques hautement protégés et difficiles à attaquer.

Plutôt que de cibler frontalement la victime en s'en prenant directement à son infrastructure informatique, cette méthode s'inspire de la technique de chasse des fauves qui se mettent en embuscade à un point d'eau qu'ils savent fréquenté par leurs proies.

L'exploitation de failles zero day

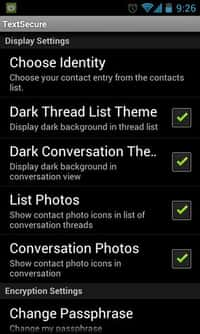

Appliquée au monde informatique, l'attaque de point d'eau va consister à piéger des sites Internet liés aux centres d'intérêts de la victime. Le cybercriminel commence par recueillir des informations sur la personne et/ou la société à laquelle il compte s'attaquer afin d'identifier les sites Web qui sont susceptibles d'être consultés régulièrement pour les besoins de son activité. Ces sites sont ensuite piégés à l'aide d'un code malveillant qui va exploiter une faille de sécurité sur l'ordinateur cible. La plupart du temps, il s'agit de failles zero day encore inconnue et pour lesquelles aucun correctif n'est disponible.

Pas de parade infaillible contre les attaques de point d’eau

Ces attaques sont impossibles à déceler pour les pare-feupare-feu des systèmes informatiques puisque la connexion au site Web piégé est autorisée par l'entreprise. Il n'existe pas de parade totalement efficace contre ces attaques.

La mise à jour régulière des systèmes d'exploitation, navigateurs Internet et applicationsapplications est vivement recommandée. Le choix d'une infrastructure informatique de type bac à sablesable où le code s'exécute dans un environnement contrôlé et hermétique au reste du réseau est une autre solution possible. Idem pour le recours à des logicielslogiciels d'inspection des parquetsparquets de données en profondeur (deep packet inspection) susceptibles de déceler une activité anormale.