au sommaire

Le mois dernier, Futura-Sciences consacrait un article à une technique permettant de récupérer un code PIN tapé sur un terminal mobile en espionnant le pavé numérique via la caméra frontale et le microphone. Cette méthode est ce que l'on appelle une attaque par canal auxiliaire (en anglais, side-channel attack). Cela consiste à mener une attaque informatiqueattaque informatique en empruntant des vecteurs non conventionnels dont la sécurisation est insuffisante voire absente.

Des études ont récemment démontré que les capteurs des smartphones pourraient être facilement utilisés pour identifier un appareil ou enregistrer ce qu'une personne tape sur le clavier de son ordinateur. En Israël, une équipe de trois chercheurs spécialisés en sécurité informatique vient de publier ses travaux sur un nouveau type d'attaque par canal auxiliaire. Elle utilise les sons émis par un ordinateur pour casser une clé de chiffrement très puissante. Il s'agit d'une clé RSA 4.096 bits qui a pu être récupérée en écoutant le bruit émis par le processeur d'un PC portable au moment où celui-ci ouvrait un message chiffré conçu spécialement. L'attaque a été testée en se servant d'un microphone externe placé à quatre mètres de distance ainsi qu'avec un smartphone situé à trente centimètres de l'ordinateur.

Chaque clé RSA a sa signature sonore

Cette attaque par cryptanalysecryptanalyse acoustique est décrite dans un article corédigé par Daniel Genkin (Technion), Adi Shamir (Weizmann Institute of Science) et Eran Tromer (université de Tel Aviv). On rappellera qu'Adi Shamir est le co-inventeur de l'algorithme RSAalgorithme RSA. « Lorsqu'ils fonctionnent, beaucoup d'ordinateurs émettent un bruit aigu qui est produit par la vibrationvibration de certains de leurs composants électroniques. Ces émanations acoustiques sont plus qu'une nuisancenuisance, elles peuvent véhiculer des informations sur le logiciellogiciel qui est exécuté et exposer des informations sensibles sur des traitements informatiques sécurisés », expliquent les chercheurs dans leur préambule.

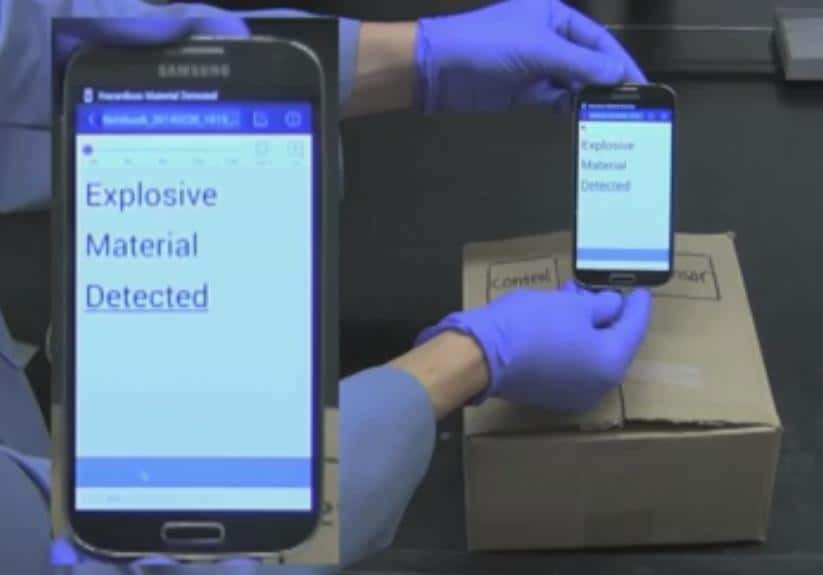

L'attaque a été élaborée à partir du logiciel GnuPG 1.x (version open sourceopen source et gratuite d'OpenPGP), qui est une des implémentations la clé RSA. GnuPG permet d'envoyer des messages chiffrés avec une combinaison de clés publiqueclés publique et privée. Précisons d'emblée que la publication de l'étude s'est faite de façon concomitante avec la diffusiondiffusion par GnuPG d'une mise à jour de sécurité qui rend ce type d'attaque inopérante. Pour leurs tests, les chercheurs se sont d'abord servis d'un microphone parabolique placé à quatre mètres d'un PC portable. Ils ont ensuite envoyé un courriel chiffré en RSA 4.096 bits à cet ordinateur source, puis écouté le bruit que produisait son processeur en le déchiffrant. Cette manifestation sonore émane plus précisément du régulateur électrique travaillant à maintenir une tension constante alors que la charge processeur varie en permanence. Le trio de chercheurs avait auparavant démontré que chaque clé RSA induit un profil sonore spécifique. Les sons émis par l'ordinateur portable sont analysés en temps réel par un logiciel spécialement développé auquel il ne faut pas plus d'une heure pour extraire la clé. Le même scénario a ensuite été reproduit en se servant de plusieurs smartphones AndroidAndroid qui étaient positionnés à 30 cm du PC portable cible, avec leur microphone pointé vers la grille de ventilationventilation.

Pour que la méthode de décryptage fonctionne à coup sûr, le message chiffré qui sert au piège contient un code qui va provoquer une redondance des sons afin que l'analyse puisse récupérer chaque bit de la clé. « Notre attaque ne prend que quelques secondes pour extraire chaque bit de la clé RSA. Le plus longtemps vous pouvez écouter, le plus de bits vous pouvez acquérir. », a expliqué à Futura-Sciences Eran Tromer. L'étude souligne que les observations s'appliquent à beaucoup de PC portables de différentes marques utilisant divers systèmes d'exploitationsystèmes d'exploitation. « Tout ce dont un assaillant a besoin est de pouvoir déclencher le décryptage du texte chiffré de son choix et de mesurer le son correspondant produit par l'ordinateur cible », ajoute notre interlocuteur. Reste que mener une telle attaque dans des conditions réelles ne serait certainement pas si facile. Il faut disposer un microphone très performant et discret ou un smartphone orienté d'une certaine façon, envoyer un message chiffré spécifique et pouvoir écouter au moment de son décryptage. Toutefois, cette étude met un jour un danger potentiel qui doit être pris en compte.

L’attaque par cryptanalyse acoustique a pu être réalisée à partir d’un smartphone muni de l’application adéquate. Le téléphone espion doit être placé à 30 cm du PC portable ciblé avec son microphone pointé vers la grille de ventilation. © Genkin/Shamir/Tromer

Des scénarios inquiétants

Pour illustrer la portée de leur découverte, les chercheurs détaillent plusieurs scénarios d'attaques par cryptanalyse acoustique. Tout d'abord, il serait possible de créer une applicationapplication mobile clé en main qui ferait tout le travail. « Par exemple, lors d'une réunion, un assaillant pourrait placer son téléphone sur le bureau à proximité du PC portable cible et obtenir la clé à la fin du meeting. » Cela pourrait se faire non seulement avec un smartphone mais aussi une tablette ou un PC portable. Ladite application pourrait aussi être installée sur un terminal tiers à l'insu de son propriétaire de telle sorte que l'appareil pourrait déclencher une attaque acoustique dès qu'il serait suffisamment proche d'un ordinateur cible puis envoyer les informations au cybercriminel.

Dans la même veine, un smartphone pourrait très bien être lui-même écouté via un site Web ou une application (HTMLHTML ou FlashFlash) piégés. Par exemple, une fausse application VoIP pourrait requérir une autorisation d'accès au microphone et s'en servir pour voler une clé de chiffrement. Il y aurait aussi la bonne vieille technique du micro miniature. L'étude souligne que de tels appareils de la taille d'une boîte d'allumettesallumettes, munis d'une batterie et d'une connexion réseau, se trouvent sur le marché pour moins de 25 euros. Il serait aisé de dissimuler un micro quelque part sur un bureau, un pupitre, etc.

Plus spectaculaire, les chercheurs imaginent un espionnage de massemasse au niveau d'un data centerdata center. En y plaçant un appareil muni de leur application et d'un mouchard, cela permettrait d'écouter chaque serveurserveur pour y dérober des clés de chiffrement. Même un ordinateur protégé par un air gap, c'est-à-dire dépourvu de toute connexion réseau physiquephysique, sans fil et isolé des rayonnements électromagnétiques par une cage de Faradaycage de Faraday, serait vulnérable via son système de ventilation.

Si l'écoute par voie acoustique est au cœur de l'étude que nous venons de décrire, les spécialistes évoquent aussi la possibilité de réaliser le même type d'attaque en mesurant le potentiel électrique du châssis d'un ordinateur par rapport à celui de la terre. Lorsqu'un PC portable est branché à la terre via sa prise secteur ou un câble Ethernet expliquent-ils, on constate que la tension véhicule des signaux similaires à ceux qui ont été observés par la voie acoustique, avec même un meilleur ratio signal/bruit. Munie d'une sonde différentielle qui mesure le potentiel électrique de son corps et celui de la terre, une personne n'aurait qu'à toucher un PC portable à main nue sur l'une de ses parties conductrices afin de mener une attaque pour extraire une clé RSA. Sur le même principe, on pourrait utiliser un détecteur de tension et se brancher à l'extrémité d'un câble Ethernet, VGAVGA ou USBUSB, pour capter le signal électrique spécifique correspondant à un décryptage RSA. Les trois chercheurs ajoutent que bien que leur preuve de concept ait été réalisée à partir d'une implémentation spécifique de la clé RSA, ils pensent qu'une telle attaque est « faisable avec d'autres logiciels, protocolesprotocoles et matériels ».