au sommaire

La cryptographie quantique

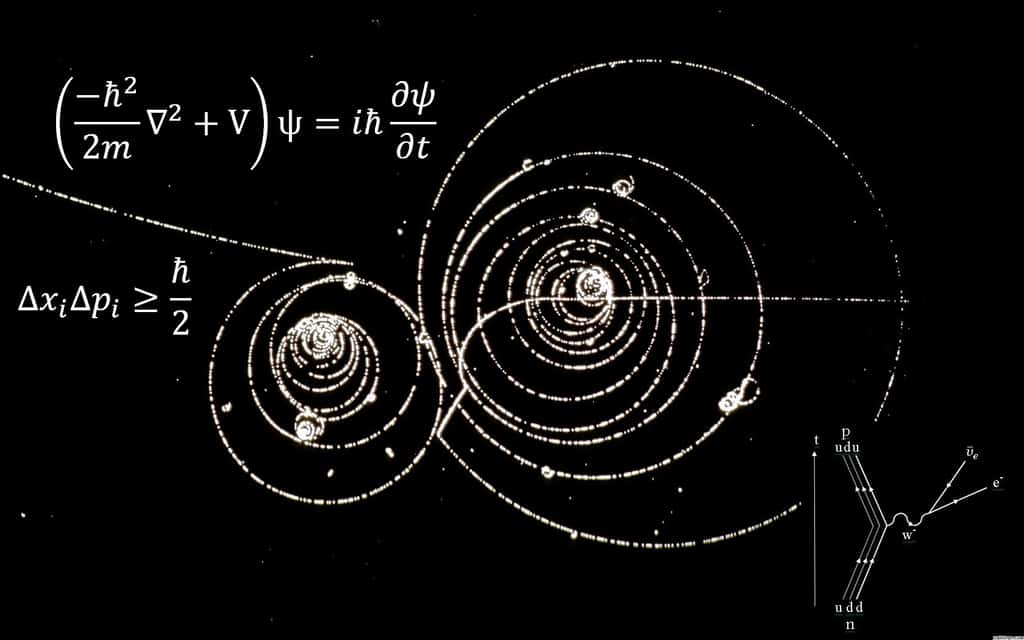

C'est sans doute l'une des applications les plus inimaginables pour Heisenberg et Schrödinger, pour lesquels la constructionconstruction nécessaire d'une nouvelle théorie visait à comprendre le mécanisme de la lumière émise par les atomes, le pourquoi de la conductivité électrique et, on le sait maintenant, les fondements de la stabilité de la matière à toutes les échelles aujourd'hui observables, toutes questions auxquelles la physiquephysique classique apportait des réponses en contradiction avec l'expérience, quand elle était seulement capable d'en formuler une. Mais la cryptographiecryptographie, l'art de transmettre de l'information en toute confidentialitéconfidentialité, qu'a-t-elle à voir avec le fait que la constante de Planckconstante de Planck est petite, mais pas nulle ? Elle a à voir !

Au départ, ce furent des supputations de théoriciens, sans doute considérées à l'époque comme des réflexions parfaitement sensées, mais ne devant pas franchir les limites de leur cerveaucerveau, sauf pour en faire une publication dans un article, en tout cas pas celles d'un laboratoire -- on pourrait d'ailleurs en dire de même à propos de l'effet Zénon (quantique). Supputation au départ, réalisation pratique à l'arrivée : on trouve des prospectus publicitaires de banquiers (dont on découvre sans surprise qu'ils sont suisses) vantant l'absolue confidentialité des échanges d'information entre deux agences situées sur deux rives opposées du lac Léman grâce à l'utilisation de la cryptographie quantiquecryptographie quantique. Vrai, faux, on ne doit pas toujours être sceptique devant la publicité.

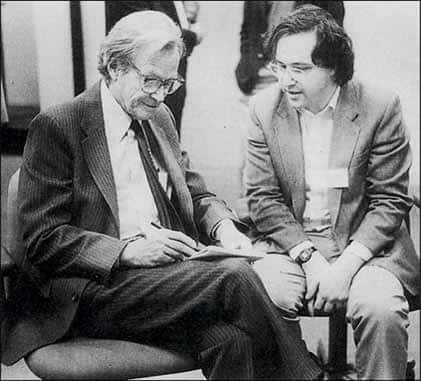

Charles Bennett est l'un des premiers physiciens qui ait compris comment faire de la cryptographie et de la téléportation quantique. © ETH Zurich

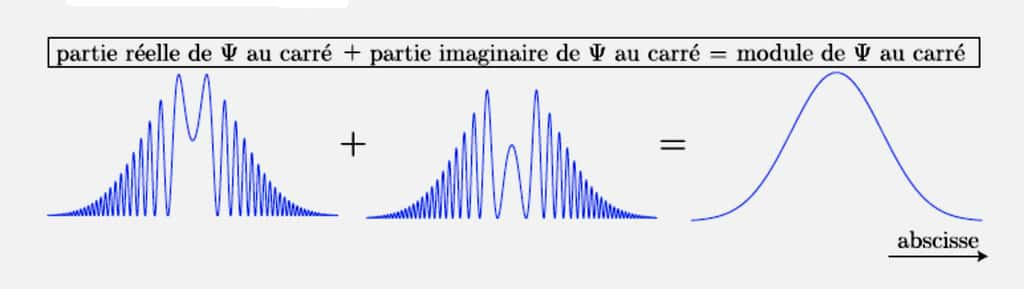

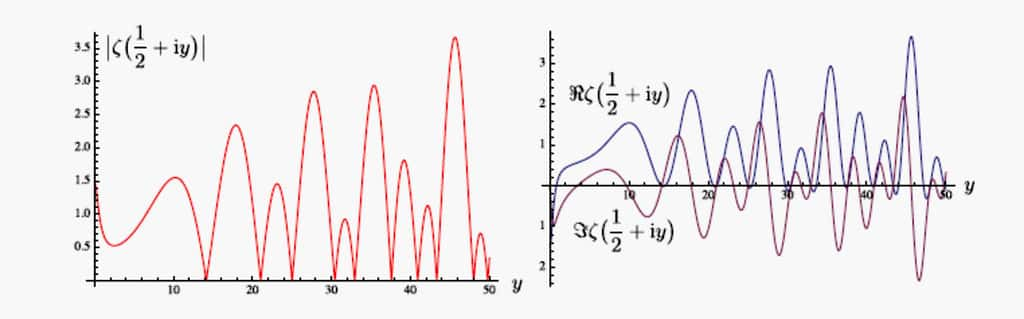

Les protocolesprotocoles de cryptographie mis au point, dont César aurait sans doute aimé bénéficier pour ses confidences à Cléopâtre, sont d'une grande subtilité et ne peuvent être décrits en quelques mots, mais tous reposent sur une idée clé : quand on observe un système quantique afin de voir à quoi il ressemble (plus techniquement, dans quel état il est), on le malmène forcément et on aura beau s'y prendre de la façon la plus douce possible, il en restera toujours quelque chose. Quand l'espion s'intéresse aux vecteurs de l'information entre deux personnes, il les altère inéluctablement et définitivement, ceux-ci portant alors la trace de son action malveillante, en tout cas indésirable. Il ne peut non plus se borner à les photographier ou à les copier -- c'est ce que dit le théorèmethéorème de non-clonageclonage quantique : l'original sera marqué d'une empreinte indélébile qui, là encore, révélera que le message transmis a été sinon intercepté, du moins « écouté ». Photographier un microfilmmicrofilm du code secret, c'est possible sans le moindre dommage ; juste photographier un spin qui passe, c'est impossible, même sans flashflash. Les espions ont du souci à se faire.