au sommaire

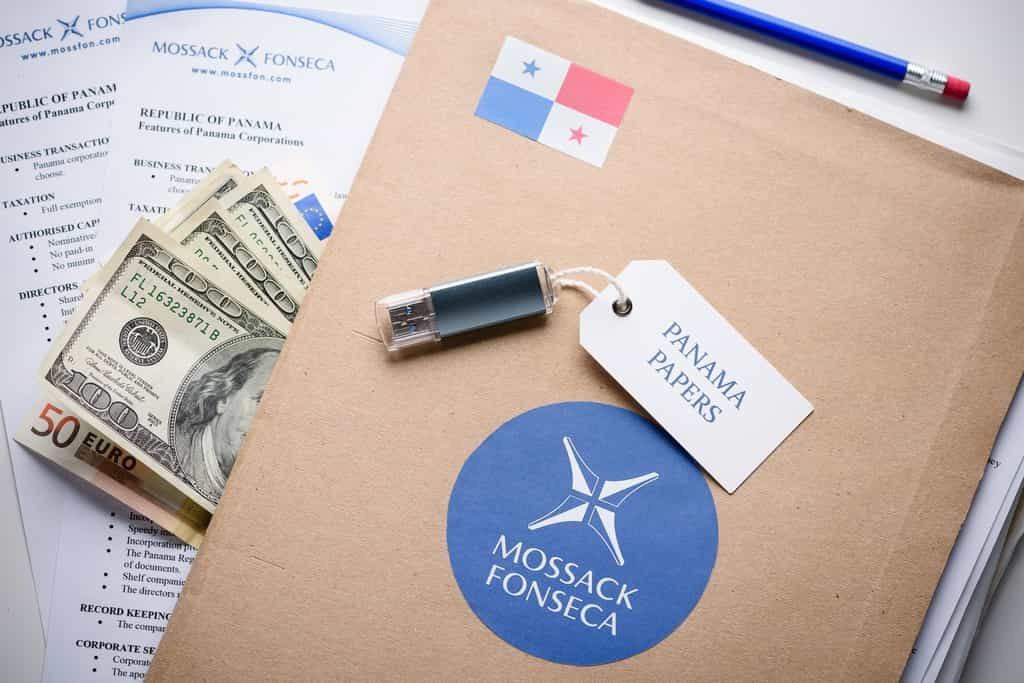

Les « Panama Papers », ce sont 2,6 téraoctets de données contenant 11,5 millions de documents décrivant en détail les montages financiers sophistiqués pratiqués par nombre de sociétés, de grandes fortunes, de célébrités mais aussi de dirigeants politiques pour échapper à l'impôt. À l'origine de cette fuite sans précédent, une source anonyme dont on ignore tout. S'agit-il d'un employé de Mossack Fonseca d'où proviennent ces documents ou bien plutôt, comme l'affirme ce cabinet d'avocatsavocats panaméen, d'un piratage informatique ?

Si toutes les options sont envisageables à l'heure actuelle, il semblerait que Mossack Fonseca a fait preuve d'une surprenante négligence quant à son système informatique. Plusieurs experts en sécurité interrogés par la version britannique du magazine Wired ont expliqué que celui-ci était « criblé de failles » qui ont très bien pu être exploitées par un hacker.

Pour commencer, le portail clients de Mossack Fonseca utilise une version du système de gestion de contenu (CMS) libre et open-source Drupal affectée de 25 vulnérabilités connues. L'une d'elles peut être exploitée pour pratiquer une injection SQL qui permet une prise de contrôle à distance du serveur. Ce n'est pas tout. Le portail Web n'avait pas été mis à jour depuis 2013 et il était exposé à la faille Drown qui affecte les serveurs utilisant une version obsolète du protocole SSLSSL v2 de sécurisation des échanges sur Internet.

On ignore si les importantes failles dans le système informatique de Mossack Fonseca ont été exploitées pour pirater la firme et lui dérober 2,6 téraoctets de données. © Nevodka, Shutterstock

Les courriels de Mossack Fonseca n’étaient pas chiffrés

Concrètement, un pirate peut se servir de cette vulnérabilité pour déchiffrer des communications protégées en HTTPS et récupérer par exemple des mots de passemots de passe et toutes sortes d'informations sensibles. Quoi d'autre encore ? Pour ses communications par courrier électronique, Mossack Fonseca utilise la plateforme de messageriemessagerie en ligne Outlook Web Access qui n'avait pas été mise à jour depuis 2009. Wired cite encore une autre faille grâce à laquelle il est possible d'accéder à n'importe quel fichier installé sur le site simplement en devinant son adresse Web (URL).

Encore plus surprenant, il s'avère que les courriels envoyés par le cabinet d'avocats n'étaient même pas chiffrés. Des négligences incompréhensibles eu égard à la sensibilité des informations traitées. Reste à savoir si un pirate a oui ou non profité de ces failles de sécurité pour pénétrer le système et dérober ces données.

On ne sait rien du lanceurlanceur d'alerte qui a transmis ces données au quotidien allemand Suddeutsche Zeitung, lequel a choisi de travailler avec le Consortium international des journalistes d'investigation pour analyser en secret tous ces documents durant un an.

Certains observateurs penchent pour la théorie d'un État cherchant à dénoncer l'évasion fiscale. D'autres pensent qu'il pourrait s'agir d'un hacker qui, en balayant le réseau à la recherche de failles à exploiter, serait tombé sur ce trésor. Pour Mossack Fonseca il est évidemment moins dommageable d'invoquer une attaque menée depuis l'extérieur. Au final, il importe peu de savoir qui se cache derrière cette fuite. Au contraire, la protection de cette source est sans doute le meilleur moyen d'inciter d'autres lanceurs d'alerte à agir.